正在加载图片...

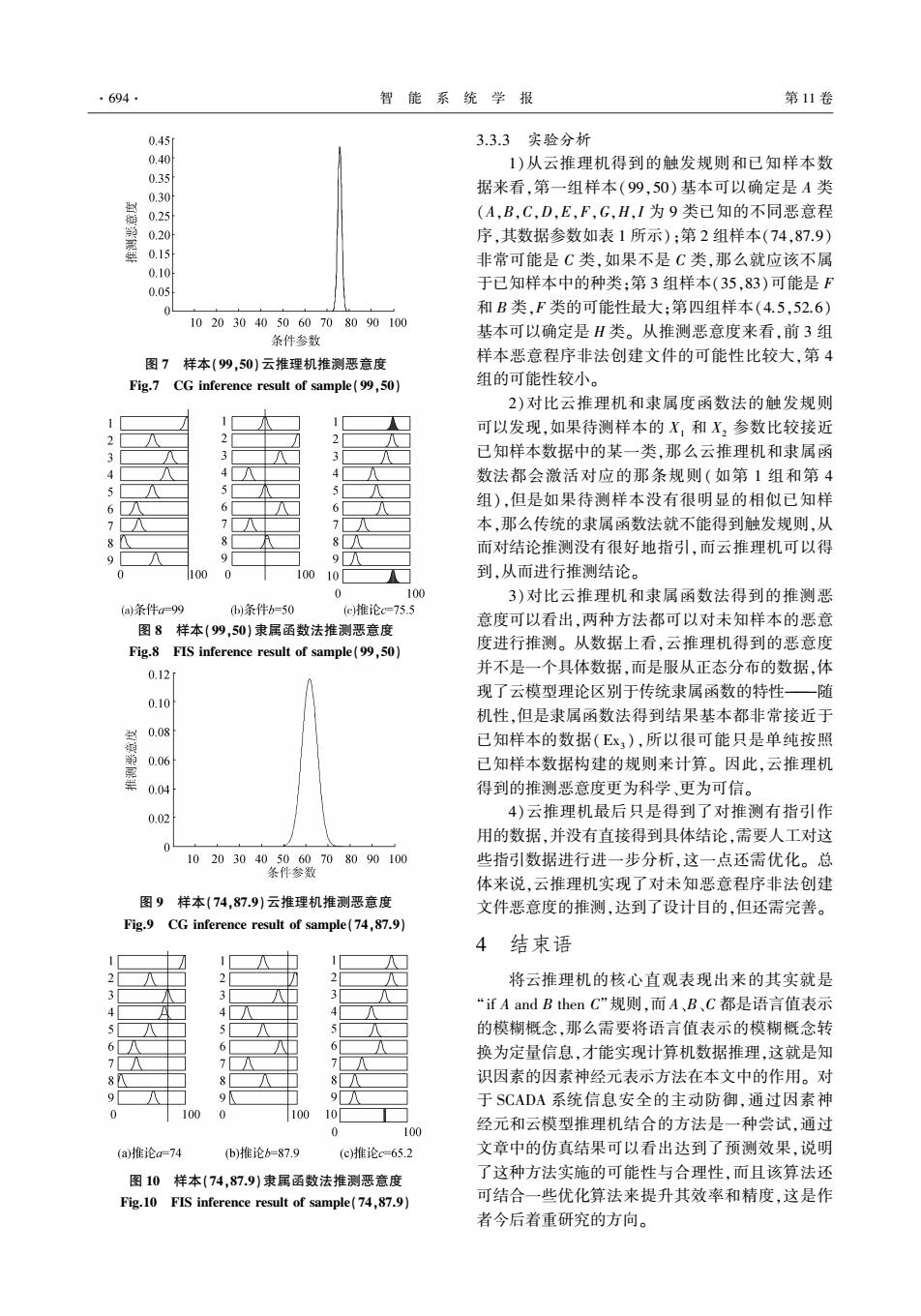

·694 智能系统学报 第11卷 0.45 3.3.3实验分析 0.40 1)从云推理机得到的触发规则和已知样本数 0.35 据来看,第一组样本(99,50)基本可以确定是A类 0.25 (A,B,C,D,E,F,G,H,I为9类已知的不同恶意程 0.20 序,其数据参数如表1所示):第2组样本(74,87.9) 0.15 非常可能是C类,如果不是C类,那么就应该不属 0.10 0.05 于已知样本中的种类:第3组样本(35,83)可能是F 0 和B类,F类的可能性最大:第四组样本(4.5,52.6) 102030405060708090100 条件参数 基本可以确定是H类。从推测恶意度来看,前3组 图7样本(99,50)云推理机推测恶意度 样本恶意程序非法创建文件的可能性比较大,第4 Fig.7 CG inference result of sample(99,50) 组的可能性较小。 2)对比云推理机和隶属度函数法的触发规则 可以发现,如果待测样本的X,和X2参数比较接近 已知样本数据中的某一类,那么云推理机和隶属函 数法都会激活对应的那条规则(如第1组和第4 组),但是如果待测样本没有很明显的相似已知样 本,那么传统的隶属函数法就不能得到触发规则,从 而对结论推测没有很好地指引,而云推理机可以得 9 9 0 100 100101 到,从而进行推测结论。 100 3)对比云推理机和隶属函数法得到的推测恶 (a条件=99 )条件b=50 (c推论c=75.5 意度可以看出,两种方法都可以对未知样本的恶意 图8样本(99,50)隶属函数法推测恶意度 Fig.8 FIS inference result of sample(99,50) 度进行推测。从数据上看,云推理机得到的恶意度 0.12 并不是一个具体数据,而是服从正态分布的数据,体 现了云模型理论区别于传统隶属函数的特性一随 0.10 机性,但是隶属函数法得到结果基本都非常接近于 0.08 已知样本的数据(Ex3),所以很可能只是单纯按照 0.06 已知样本数据构建的规则来计算。因此,云推理机 0.04 得到的推测恶意度更为科学、更为可信。 0.02 4)云推理机最后只是得到了对推测有指引作 用的数据,并没有直接得到具体结论,需要人工对这 0 102030405060708090100 些指引数据进行进一步分析,这一点还需优化。总 条件参数 体来说,云推理机实现了对未知恶意程序非法创建 图9样本(74,87.9)云推理机推测恶意度 文件恶意度的推测,达到了设计目的,但还需完善。 Fig.9 CG inference result of sample(74,87.9) 4 结束语 将云推理机的核心直观表现出来的其实就是 “if A and B then C”规则,而A、B、C都是语言值表示 的模糊概念,那么需要将语言值表示的模糊概念转 换为定量信息,才能实现计算机数据推理,这就是知 识因素的因素神经元表示方法在本文中的作用。对 9 于SCADA系统信息安全的主动防御,通过因素神 100 0 10010 100 经元和云模型推理机结合的方法是一种尝试,通过 (a)推论-74 (b)推论b=87.9 (c)推论c=65.2 文章中的仿真结果可以看出达到了预测效果,说明 图10样本(74,87.9)隶属函数法推测恶意度 了这种方法实施的可能性与合理性,而且该算法还 Fig.10 FIS inference result of sample(74,87.9) 可结合一些优化算法来提升其效率和精度,这是作 者今后着重研究的方向。图 7 样本(99,50)云推理机推测恶意度 Fig.7 CG inference result of sample(99,50) 图 8 样本(99,50)隶属函数法推测恶意度 Fig.8 FIS inference result of sample(99,50) 图 9 样本(74,87.9)云推理机推测恶意度 Fig.9 CG inference result of sample(74,87.9) 图 10 样本(74,87.9)隶属函数法推测恶意度 Fig.10 FIS inference result of sample(74,87.9) 3.3.3 实验分析 1)从云推理机得到的触发规则和已知样本数 据来看,第一组样本(99,50)基本可以确定是 A 类 (A,B,C,D,E,F,G,H,I 为 9 类已知的不同恶意程 序,其数据参数如表 1 所示);第 2 组样本(74,87.9) 非常可能是 C 类,如果不是 C 类,那么就应该不属 于已知样本中的种类;第 3 组样本(35,83)可能是 F 和 B 类,F 类的可能性最大;第四组样本(4.5,52.6) 基本可以确定是 H 类。 从推测恶意度来看,前 3 组 样本恶意程序非法创建文件的可能性比较大,第 4 组的可能性较小。 2)对比云推理机和隶属度函数法的触发规则 可以发现,如果待测样本的 X1 和 X2 参数比较接近 已知样本数据中的某一类,那么云推理机和隶属函 数法都会激活对应的那条规则(如第 1 组和第 4 组),但是如果待测样本没有很明显的相似已知样 本,那么传统的隶属函数法就不能得到触发规则,从 而对结论推测没有很好地指引,而云推理机可以得 到,从而进行推测结论。 3)对比云推理机和隶属函数法得到的推测恶 意度可以看出,两种方法都可以对未知样本的恶意 度进行推测。 从数据上看,云推理机得到的恶意度 并不是一个具体数据,而是服从正态分布的数据,体 现了云模型理论区别于传统隶属函数的特性———随 机性,但是隶属函数法得到结果基本都非常接近于 已知样本的数据(Ex3 ),所以很可能只是单纯按照 已知样本数据构建的规则来计算。 因此,云推理机 得到的推测恶意度更为科学、更为可信。 4)云推理机最后只是得到了对推测有指引作 用的数据,并没有直接得到具体结论,需要人工对这 些指引数据进行进一步分析,这一点还需优化。 总 体来说,云推理机实现了对未知恶意程序非法创建 文件恶意度的推测,达到了设计目的,但还需完善。 4 结束语 将云推理机的核心直观表现出来的其实就是 “if A and B then C”规则,而 A、B、C 都是语言值表示 的模糊概念,那么需要将语言值表示的模糊概念转 换为定量信息,才能实现计算机数据推理,这就是知 识因素的因素神经元表示方法在本文中的作用。 对 于 SCADA 系统信息安全的主动防御,通过因素神 经元和云模型推理机结合的方法是一种尝试,通过 文章中的仿真结果可以看出达到了预测效果,说明 了这种方法实施的可能性与合理性,而且该算法还 可结合一些优化算法来提升其效率和精度,这是作 者今后着重研究的方向。 ·694· 智 能 系 统 学 报 第 11 卷