正在加载图片...

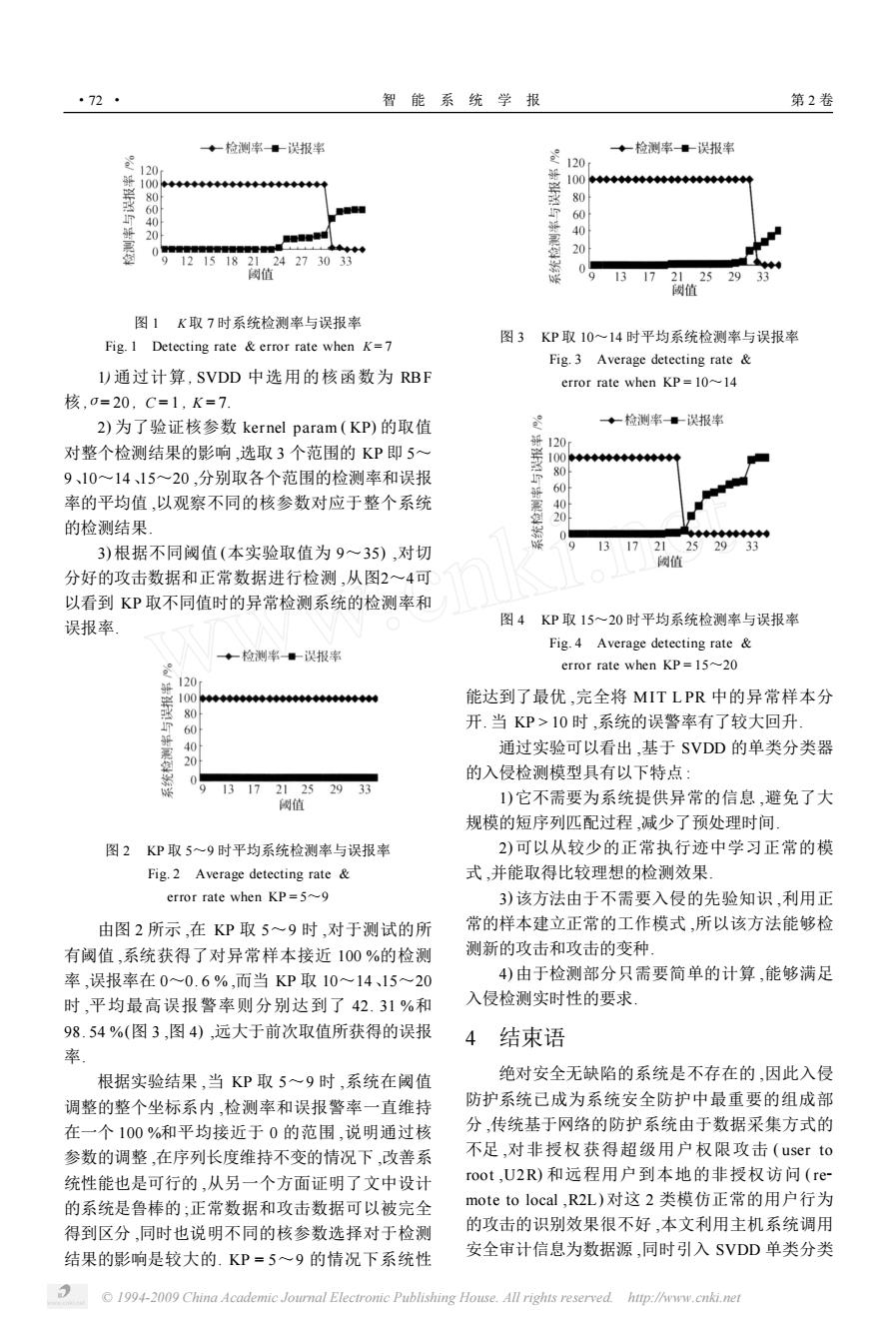

·72 智能系统学报 第2卷 ◆检测率■误报率 ◆检测率量一误报率 120 是 100 80 0 6 40 20 4 91215182124273033 倒值 0 131721.2529 33 肉值 图1K取7时系统检测率与误报率 图3 KP取10~14时平均系统检测率与误报率 Fig.1 Detecting rate error rate when K=7 Fig.3 Average detecting rate 1)通过计算,SVDD中选用的核函数为RBF error rate when KP=10~14 核,0=20,C=1,K=7 2)为了验证核参数kernel param(KP)的取值 ◆检测率一误报率 对整个检测结果的影响,选取3个范围的KP即5一 120 9、10~14、15~20,分别取各个范围的检测率和误报 80 60 率的平均值,以观察不同的核参数对应于整个系统 40 的检测结果 3)根据不同阈值(本实验取值为9~35),对切 13 1721 25 29 岗值 分好的攻击数据和正常数据进行检测,从图2一4可 以看到KP取不同值时的异常检测系统的检测率和 误报率。 图4KP取15~20时平均系统检测率与误报率 Fig.4 Average detecting rate ◆检测率量误报率 error rate when KP=15~-20 120 能达到了最优,完全将MIT LPR中的异常样本分 八 0 60 开.当KP>10时,系统的误警率有了较大回升 0 通过实验可以看出,基于SVDD的单类分类器 20 的入侵检测模型具有以下特点: 9 13172125 29 33 國值 1)它不需要为系统提供异常的信息,避免了大 规模的短序列匹配过程,减少了预处理时间 图2 KP取5~9时平均系统检测率与误报率 2)可以从较少的正常执行迹中学习正常的模 Fig.2 Average detecting rate 式,并能取得比较理想的检测效果 error rate when KP=5~9 3)该方法由于不需要入侵的先验知识,利用正 由图2所示,在KP取59时,对于测试的所 常的样本建立正常的工作模式,所以该方法能够检 有阈值,系统获得了对异常样本接近100%的检测 测新的攻击和攻击的变种 率,误报率在00.6%,而当KP取10~14、15~20 4)由于检测部分只需要简单的计算,能够满足 时,平均最高误报警率则分别达到了42.31%和 入侵检测实时性的要求」 98.54%(图3,图4),远大于前次取值所获得的误报 4结束语 率. 根据实验结果,当KP取5~9时,系统在阈值 绝对安全无缺陷的系统是不存在的,因此入侵 调整的整个坐标系内,检测率和误报警率一直维持 防护系统已成为系统安全防护中最重要的组成部 在一个100%和平均接近于0的范围,说明通过核 分,传统基于网络的防护系统由于数据采集方式的 参数的调整,在序列长度维持不变的情况下,改善系 不足,对非授权获得超级用户权限攻击(user to 统性能也是可行的,从另一个方面证明了文中设计 root,U2R)和远程用户到本地的非授权访问(re 的系统是鲁棒的;正常数据和攻击数据可以被完全 mote to local,R2L)对这2类模仿正常的用户行为 得到区分,同时也说明不同的核参数选择对于检测 的攻击的识别效果很不好,本文利用主机系统调用 结果的影响是较大的.KP=5~9的情况下系统性 安全审计信息为数据源,同时引入SVDD单类分类 1994-2009 China Academic Journal Electronic Publishing House.All rights reserved.htp://www.cnki.net图 1 K 取 7 时系统检测率与误报率 Fig. 1 Detecting rate & error rate when K = 7 1) 通过计算 , SVDD 中选用的核函数为 RBF 核 ,σ= 20 , C = 1 , K = 7. 2) 为了验证核参数 kernel param ( KP) 的取值 对整个检测结果的影响 ,选取 3 个范围的 KP 即 5~ 9、10~14、15~20 ,分别取各个范围的检测率和误报 率的平均值 ,以观察不同的核参数对应于整个系统 的检测结果. 3) 根据不同阈值 (本实验取值为 9~35) ,对切 分好的攻击数据和正常数据进行检测 ,从图2~4可 以看到 KP 取不同值时的异常检测系统的检测率和 误报率. 图 2 KP 取 5~9 时平均系统检测率与误报率 Fig. 2 Average detecting rate & error rate when KP = 5~9 由图 2 所示 ,在 KP 取 5~9 时 ,对于测试的所 有阈值 ,系统获得了对异常样本接近 100 %的检测 率 ,误报率在 0~0. 6 % ,而当 KP 取 10~14、15~20 时 ,平均最高误报警率则分别达到了 42. 31 %和 98. 54 %(图 3 ,图 4) ,远大于前次取值所获得的误报 率. 根据实验结果 ,当 KP 取 5~9 时 ,系统在阈值 调整的整个坐标系内 ,检测率和误报警率一直维持 在一个 100 %和平均接近于 0 的范围 ,说明通过核 参数的调整 ,在序列长度维持不变的情况下 ,改善系 统性能也是可行的 ,从另一个方面证明了文中设计 的系统是鲁棒的 ;正常数据和攻击数据可以被完全 得到区分 ,同时也说明不同的核参数选择对于检测 结果的影响是较大的. KP = 5~9 的情况下系统性 图 3 KP 取 10~14 时平均系统检测率与误报率 Fig. 3 Average detecting rate & error rate when KP = 10~14 图 4 KP 取 15~20 时平均系统检测率与误报率 Fig. 4 Average detecting rate & error rate when KP = 15~20 能达到了最优 ,完全将 MIT L PR 中的异常样本分 开. 当 KP > 10 时 ,系统的误警率有了较大回升. 通过实验可以看出 ,基于 SVDD 的单类分类器 的入侵检测模型具有以下特点 : 1) 它不需要为系统提供异常的信息 ,避免了大 规模的短序列匹配过程 ,减少了预处理时间. 2) 可以从较少的正常执行迹中学习正常的模 式 ,并能取得比较理想的检测效果. 3) 该方法由于不需要入侵的先验知识 ,利用正 常的样本建立正常的工作模式 ,所以该方法能够检 测新的攻击和攻击的变种. 4) 由于检测部分只需要简单的计算 ,能够满足 入侵检测实时性的要求. 4 结束语 绝对安全无缺陷的系统是不存在的 ,因此入侵 防护系统已成为系统安全防护中最重要的组成部 分 ,传统基于网络的防护系统由于数据采集方式的 不足 ,对非授权获得超级用户权限攻击 ( user to root ,U2R) 和远程用户到本地的非授权访问 ( re2 mote to local ,R2L) 对这 2 类模仿正常的用户行为 的攻击的识别效果很不好 ,本文利用主机系统调用 安全审计信息为数据源 ,同时引入 SVDD 单类分类 ·72 · 智 能 系 统 学 报 第 2 卷 © 1994-2009 China Academic Journal Electronic Publishing House. All rights reserved. http://www.cnki.net