正在加载图片...

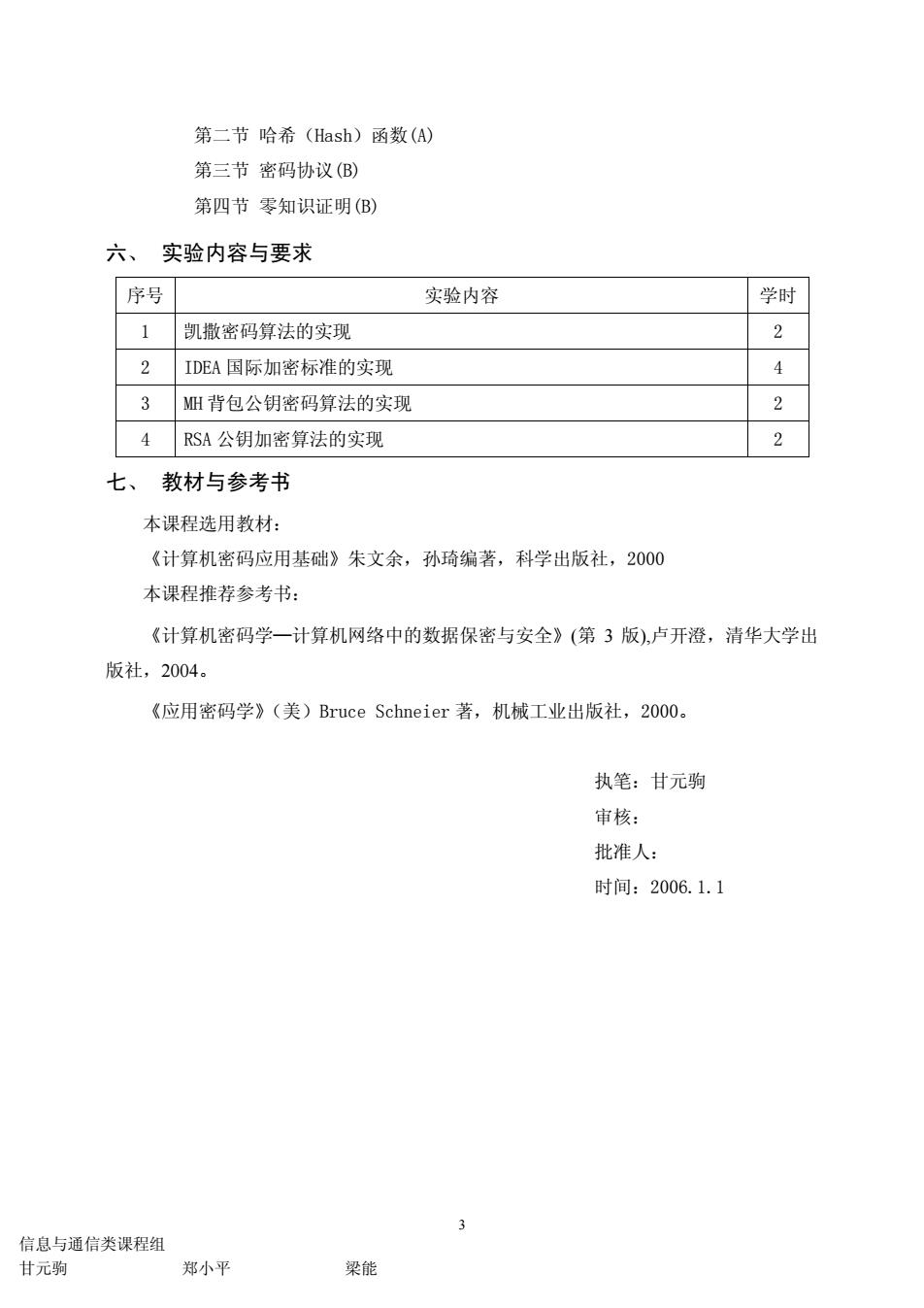

第二节哈希(Hash)函数(A) 第三节密码协议(®) 第四节零知识证明(B) 六、实验内容与要求 序号 实验内容 学时 1 凯撤密码算法的实现 2 2IDEA国际加密标准的实现 3 M背包公钥密码算法的实现 2 4 RSA公钥加密算法的实现 2 七、教材与参考书 本课程选用教材: 《计算机密码应用基础》朱文余,孙琦编著,科学出版社,2000 本课程推荐参考书: 《计算机密码学一计算机网络中的数据保密与安全》(第3版),卢开澄,清华大学出 版社,2004。 《应用密码学》(美)Bruce Schneier著,机械工业出版社,2000. 执笔:甘元驹 审核: 批准人: 时间:2006.1.1 3 信息与通信类课程组 甘元响 郑小平 梁能第二节 哈希(Hash)函数(A) 第三节 密码协议(B) 第四节 零知识证明(B) 六、 实验内容与要求 序号 实验内容 学时 1 凯撒密码算法的实现 2 2 IDEA 国际加密标准的实现 4 3 MH 背包公钥密码算法的实现 2 4 RSA 公钥加密算法的实现 2 七、 教材与参考书 本课程选用教材: 《计算机密码应用基础》朱文余,孙琦编著,科学出版社,2000 本课程推荐参考书: 《计算机密码学—计算机网络中的数据保密与安全》(第 3 版),卢开澄,清华大学出 版社,2004。 《应用密码学》(美)Bruce Schneier 著,机械工业出版社,2000。 执笔:甘元驹 审核: 批准人: 时间:2006.1.1 3 信息与通信类课程组 甘元驹 郑小平 梁能