正在加载图片...

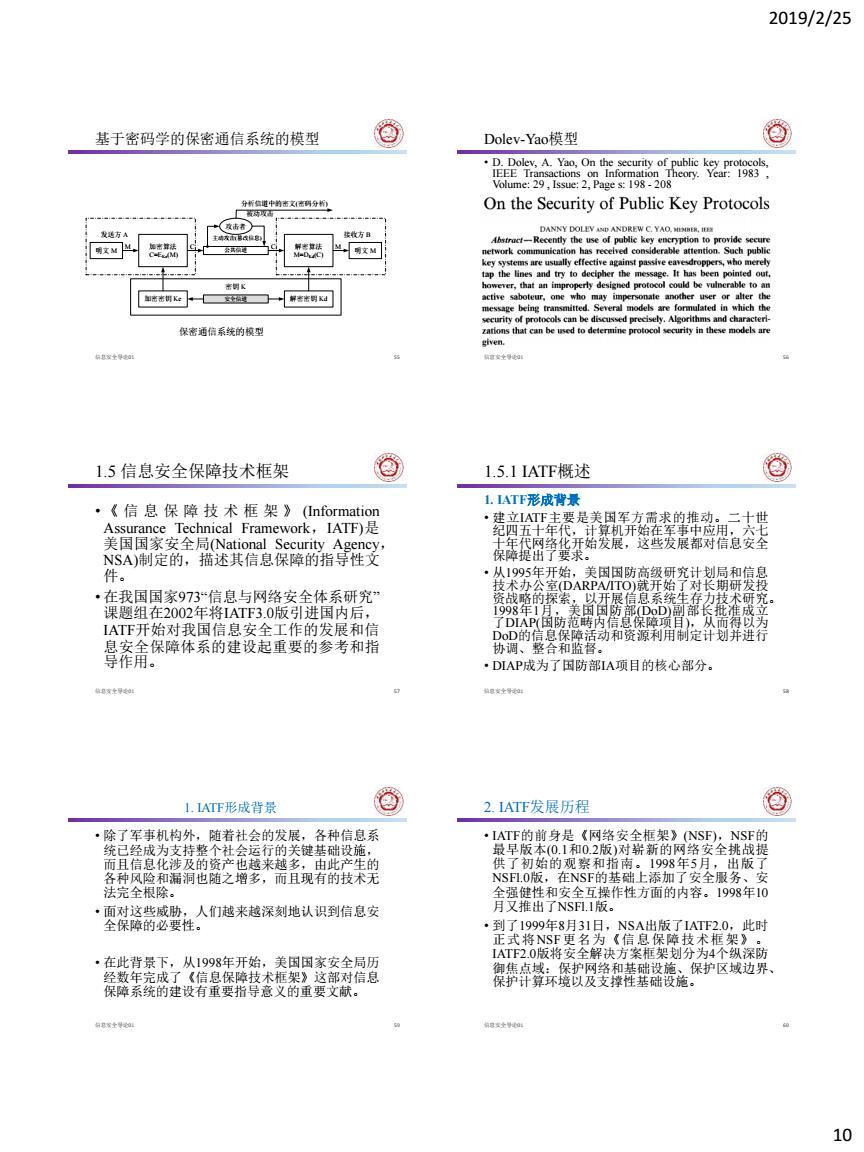

2019/2/25 基于密码学的保密通信系统的模型 Dolev-Yao模型 D.Dolev,A.Yao,On the security of public key protocols. IEEE Transactions on Information Theory.Year:1983 Volume:29,Issue:2,Page s:198-208 分新信道中约密文密码分粉 On the Security of Public Key Protocols (攻击者) 接收方B DANNY DOLEY AND ANDREW C.YAO., Ahstruct-Recently the use of public key encryption to provide secure 明文ML 公,其编说 M-DC) 明文M network communication has received considerable attention.Such public key systems are usually effective against passive eavesdroppers,who merely tap the lines and try to decipher the message.It has been pointed out, howerer,that an improperly designed protocol could be vulnerable to an 解密密明Kd active saboteur,one who may impersonate another user or alter the message being transmitted.Several models are formulated in which the secu 保密通信系统的核型 zations that can be used to determine protocol security in these models are given. 航息家全早 1.5信息安全保障技术框架 1.5.1IATF概述 1.LATF形成背景 ·《信息保障技术框架》(Information ·建立IATF主要是美国军方需求的推动。 二十世 Assurance Technical Framework,IATF) 纪四五士年代,计算机开始在军事中应用,六七 美国国家安全局(National Security Agency, 士年代网络化开始发展,这些发展都对信息安全 NSA)制定的,描述其信息保障的指导性文 保障提出了要求。 件。 ·从1995年开始,美因国防高级研究计划局和信息 技术办公室(DARPA/ITO)就开始了对长期研发投 ·在我国国家973“信息与网络安全体系研究” 资战略的探索,以开展信息系统牛存 术研究 课题组在2002年将1ATF3.0版引进国内后, 1998年1月 美国国防部D0D)副部长批准成立 IATF开始对我国信息安全工作的发展和信 了DAP(国防范畴内信息保障项目):从而符彩 为 DoD的信息保障活动和资源利用制定计划并进行 息安全保障体系的建设起重要的参考和指 协调、整合和监督。 导作用。 ·DIAP成为了国防部IA项目的核心部分。 航8发全导 植8安全0 1.LATF形成背景 2.LATF发展历程 ·除了军事机构外,随若社会的发展,各种信息系 ·IATF的前身是《网络安全框架》(NSF),NSF的 统已经成为支持整个社会运行的关键基础设施, 最早版本(0.1和0.2版)对崭新的网络安全挑战提 而且信息化涉及的资产也越来越多,由此产生的 供了初始的观察和指南。1998年5月,出版了 各种风险和漏洞也随之增多,而且现有的技术无 NSF1.O版,在NSF的基础上添加了安全服务、安 法完全根除。 全强健性和安全互操作性方面的内容。1998年10 ·面对这些威胁,人们越来越深刻地认识到信息安 月又推出了NSF1.I版。 全保障的必要性。 ·到了1999年8月31日,NSA出版了IATF2.0,此时 正式将NSF更名为《信息保障技术框架》。 ·在此背景下,从1998年开始,美因国家安全局历 IATF2.0版将安全解决方案框架划分为4个纵深防 御焦点域:保护网络和基础设施、保护区域边界、 经数年完成了《信息保障技术框架》这部对信息 保护计算环境以及支撑性基础设施。 保障系统的建设有重要指导意义的重要文献。 102019/2/25 10 基于密码学的保密通信系统的模型 信息安全导论01 55 明文 M 加密算法 C=EKe(M) 公共信道 M C C 解密算法 M=DKd(C) 明文 M M 加密密钥 Ke 安全信道 解密密钥 Kd 密钥 K 发送方 A 接收方 B 分析信道中的密文(密码分析) 被动攻击 攻击者 主动攻击(篡改信息) 保密通信系统的模型 Dolev-Yao模型 信息安全导论01 56 • D. Dolev, A. Yao, On the security of public key protocols, IEEE Transactions on Information Theory. Year: 1983 , Volume: 29 , Issue: 2, Page s: 198 - 208 1.5 信息安全保障技术框架 • 《 信息保障技术框架 》 (Information Assurance Technical Framework,IATF)是 美国国家安全局(National Security Agency, NSA)制定的,描述其信息保障的指导性文 件。 • 在我国国家973“信息与网络安全体系研究” 课题组在2002年将IATF3.0版引进国内后, IATF开始对我国信息安全工作的发展和信 息安全保障体系的建设起重要的参考和指 导作用。 信息安全导论01 57 1.5.1 IATF概述 1. IATF形成背景 • 建立IATF主要是美国军方需求的推动。二十世 纪四五十年代,计算机开始在军事中应用,六七 十年代网络化开始发展,这些发展都对信息安全 保障提出了要求。 • 从1995年开始,美国国防高级研究计划局和信息 技术办公室(DARPA/ITO)就开始了对长期研发投 资战略的探索,以开展信息系统生存力技术研究。 1998年1月,美国国防部(DoD)副部长批准成立 了DIAP(国防范畴内信息保障项目),从而得以为 DoD的信息保障活动和资源利用制定计划并进行 协调、整合和监督。 • DIAP成为了国防部IA项目的核心部分。 信息安全导论01 58 1. IATF形成背景 • 除了军事机构外,随着社会的发展,各种信息系 统已经成为支持整个社会运行的关键基础设施, 而且信息化涉及的资产也越来越多,由此产生的 各种风险和漏洞也随之增多,而且现有的技术无 法完全根除。 • 面对这些威胁,人们越来越深刻地认识到信息安 全保障的必要性。 • 在此背景下,从1998年开始,美国国家安全局历 经数年完成了《信息保障技术框架》这部对信息 保障系统的建设有重要指导意义的重要文献。 信息安全导论01 59 2. IATF发展历程 • IATF的前身是《网络安全框架》(NSF),NSF的 最早版本(0.1和0.2版)对崭新的网络安全挑战提 供了初始的观察和指南。1998年5月,出版了 NSFl.0版,在NSF的基础上添加了安全服务、安 全强健性和安全互操作性方面的内容。1998年10 月又推出了NSFl.1版。 • 到了1999年8月31日,NSA出版了IATF2.0,此时 正式将NSF更名为《信息保障技术框架》。 IATF2.0版将安全解决方案框架划分为4个纵深防 御焦点域:保护网络和基础设施、保护区域边界、 保护计算环境以及支撑性基础设施。 信息安全导论01 60