正在加载图片...

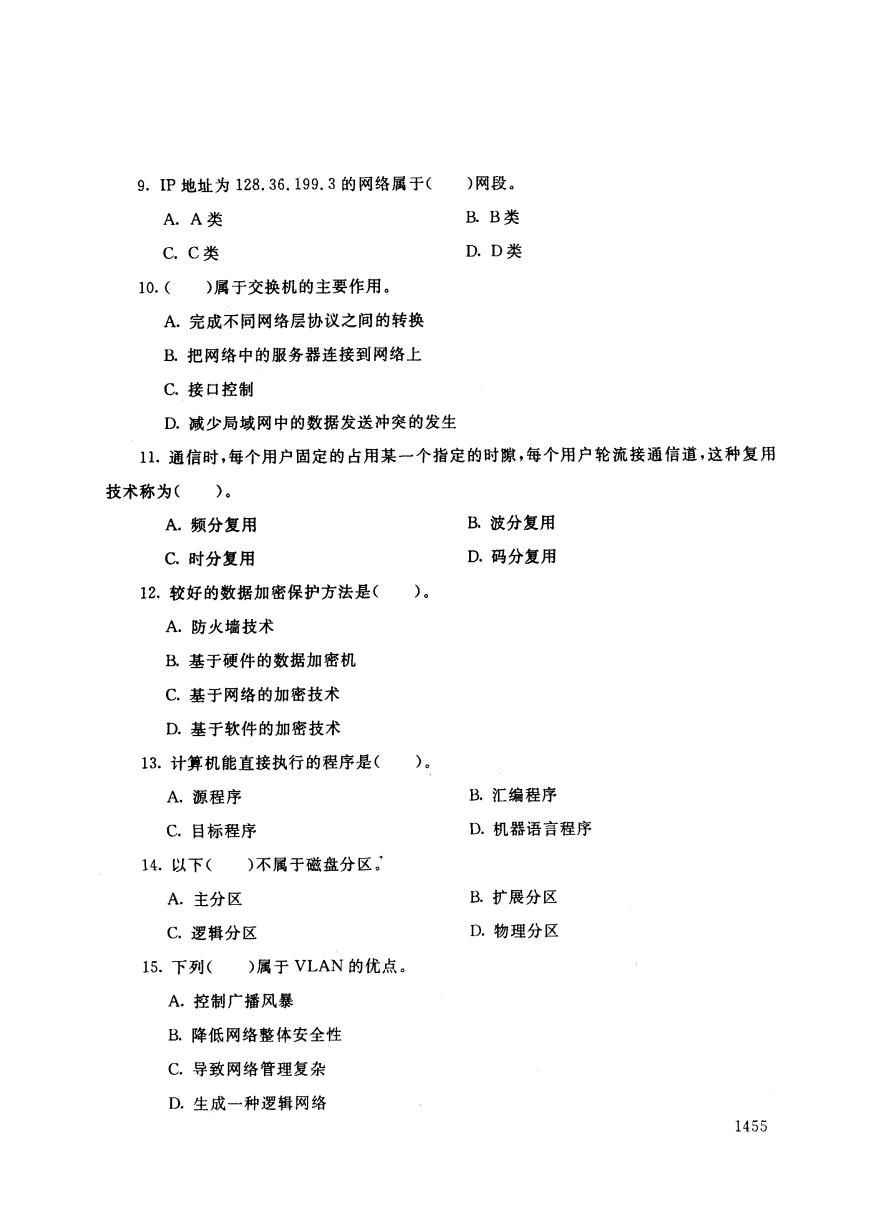

9.IP地址为128.36.199.3的网络属于( )网段。 A.A类 B.B类 C.C类 D.D类 10.()属于交换机的主要作用。 A.完成不同网络层协议之间的转换 B.把网络中的服务器连接到网络上 C.接口控制 D.减少局域网中的数据发送冲突的发生 11.通信时,每个用户固定的占用某一个指定的时隙,每个用户轮流接通信道,这种复用 技术称为()。 A.频分复用 B.波分复用 C.时分复用 D.码分复用 12.较好的数据加密保护方法是( )。 A.防火墙技术 B.基于硬件的数据加密机 C.基于网络的加密技术 D.基于软件的加密技术 13.计算机能直接执行的程序是( )。 A.源程序 B.汇编程序 C.目标程序 D.机器语言程序 14.以下()不属于磁盘分区, A.主分区 B.扩展分区 C.逻辑分区 D.物理分区 15.下列( )属于VLAN的优点。 A.控制广播风暴 B.降低网络整体安全性 C.导致网络管理复杂 D.生成一种逻辑网络 14559. IP地址为 128.36.199.3的网络属于( )网段。 A. A类 B. B类 C. C类 D. D类 10. )属于交换机的主要作用。 A.完成不同网络层协议之间的转换 B.把网络中的服务器连接到网络上 C.接 口控制 D.减少局域网中的数据发送冲突的发生 11.通信时,每个用户固定的占用某一个指定的时隙,每个用户轮流接通信道,这种复用 技术称为( )。 A.频分复用 B.波分复用 C,时分复用 D。码分复用 12.较好的数据加密保护方法是( )。 A.防火墙技术 B.基于硬件的数据加密机 C.基于网络的加密技术 D.基于软件的加密技术 13.计算机能直接执行的程序是( )。 A.源程序 B.汇编程序 C.目标程序 D.机器语言程序 14.以下( )不属于磁盘分区了 A.主分区 C.逻辑分区 B.扩展分区 D.物理分区 15.下列( )属于 VLAN的优点。 A。控制广播风暴 B.降低网络整体安全性 C.导致网络管理复杂 D,生成一种逻辑网络 1455