正在加载图片...

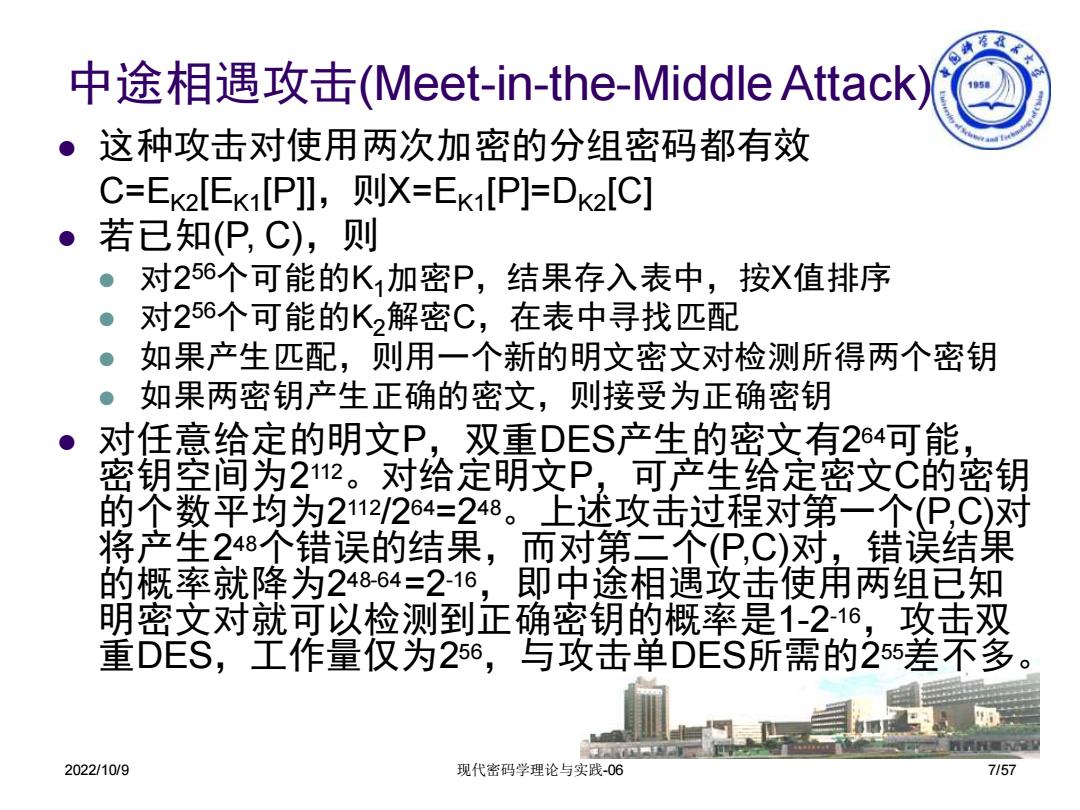

中途相遇攻击(Meet-in-the-Middle Attack ·这种攻击对使用两次加密的分组密码都有效 C=EK2[EK1[P]],X=EK[P]=DK2[C] 若已知(P,C),则 对256个可能的K加密P,结果存入表中,按X值排序 对256个可能的K2解密C,在表中寻找匹配 如果产生匹配,则用一个新的明文密文对检测所得两个密钥 ● 如果两密钥产生正确的密文,则接受为正确密钥 对任意给定的明文P,.双重DES产生的密文有264可能 密钥空间为22。对给定明文P,可产生给定密文C的密钥 的个数平均为2112/264=248。上述攻击过程对第一个(P,C)对 将产生248个错误的结果,而对第二个P,C)对,错误结果 的概率就降为24864=216,即中途相遇攻击使用两组已知 明密文对就可以检测到正确密钥的概率是1-216,攻击双 重DES,工作量仅为256,与攻击单DES所需的25差不多 2022/10/9 现代密码学理论与实践-06 71572022/10/9 现代密码学理论与实践-06 7/57 ⚫ 这种攻击对使用两次加密的分组密码都有效 C=EK2[EK1[P]],则X=EK1[P]=DK2[C] ⚫ 若已知(P, C),则 ⚫ 对2 56个可能的K1加密P,结果存入表中,按X值排序 ⚫ 对2 56个可能的K2解密C,在表中寻找匹配 ⚫ 如果产生匹配,则用一个新的明文密文对检测所得两个密钥 ⚫ 如果两密钥产生正确的密文,则接受为正确密钥 ⚫ 对任意给定的明文P,双重DES产生的密文有264可能, 密钥空间为2112。对给定明文P,可产生给定密文C的密钥 的个数平均为2112/264=248。上述攻击过程对第一个(P,C)对 将产生248个错误的结果,而对第二个(P,C)对,错误结果 的概率就降为248-64 =2-16,即中途相遇攻击使用两组已知 明密文对就可以检测到正确密钥的概率是1-2-16,攻击双 重DES,工作量仅为256,与攻击单DES所需的255差不多。 中途相遇攻击(Meet-in-the-Middle Attack)