正在加载图片...

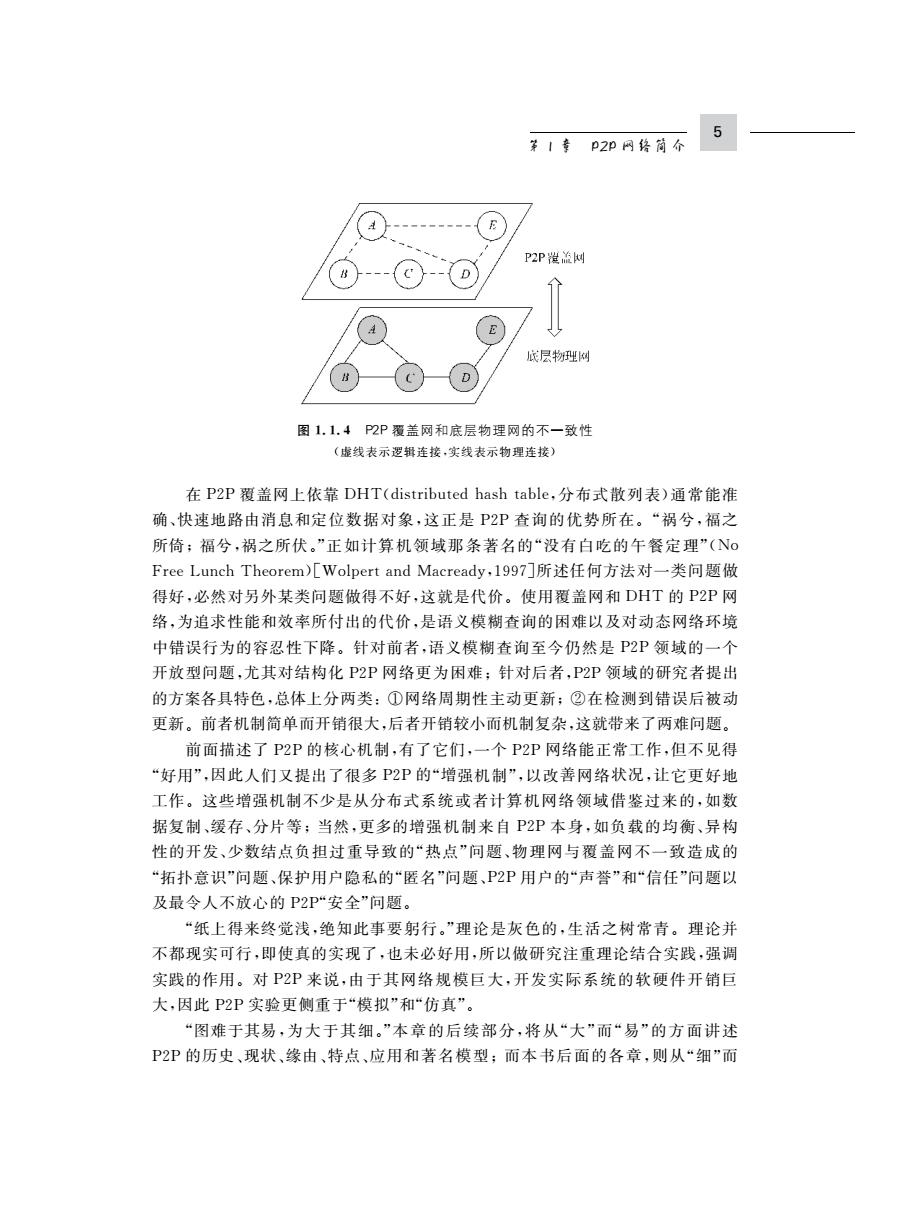

6 第1章P2p网终简尔 P2P卷溢树 底层物理树 图1.1.4P2P覆盖网和底层物理网的不一致性 (虚线表示逻辑连接,实线表示物理连接》 在P2P覆盖网上依靠DHT(distributed hash table,分布式散列表)通常能准 确、快速地路由消息和定位数据对象,这正是P2P查询的优势所在。“祸兮,福之 所倚;福兮,祸之所伏。”正如计算机领域那条著名的“没有白吃的午餐定理”(No Free Lunch Theorem)[Wolpert and Macready,l997]所述任何方法对一类问题做 得好,必然对另外某类问题做得不好,这就是代价。使用覆盖网和DHT的P2P网 络,为追求性能和效率所付出的代价,是语义模糊查询的困难以及对动态网络环境 中错误行为的容忍性下降。针对前者,语义模糊查询至今仍然是P2P领域的一个 开放型问题,尤其对结构化P2P网络更为困难;针对后者,P2P领域的研究者提出 的方案各具特色,总体上分两类:①网络周期性主动更新:②在检测到错误后被动 更新。前者机制简单而开销很大,后者开销较小而机制复杂,这就带来了两难问题。 前面描述了P2P的核心机制,有了它们,一个P2P网络能正常工作,但不见得 “好用”,因此人们又提出了很多P2P的“增强机制”,以改善网络状况,让它更好地 工作。这些增强机制不少是从分布式系统或者计算机网络领域借鉴过来的,如数 据复制、缓存、分片等;当然,更多的增强机制来自P2P本身,如负载的均衡、异构 性的开发、少数结点负担过重导致的“热点”问题、物理网与覆盖网不一致造成的 “拓扑意识”问题、保护用户隐私的“匿名”问题、P2P用户的“声誉”和“信任”问题以 及最令人不放心的P2P“安全”问题。 “纸上得来终觉浅,绝知此事要躬行。”理论是灰色的,生活之树常青。理论并 不都现实可行,即使真的实现了,也未必好用,所以做研究注重理论结合实践,强调 实践的作用。对P2P来说,由于其网络规模巨大,开发实际系统的软硬件开销巨 大,因此P2P实验更侧重于“模拟”和“仿真”。 “图难于其易,为大于其细。”本章的后续部分,将从“大”而“易”的方面讲述 P2P的历史、现状、缘由、特点、应用和著名模型:而本书后面的各章,则从“细”而, ! - " # " #$./ $ !!"!"& #$#234567894-:;<= %@ATU"÷@ACTU& y=!=%&P:; M;<%314(*17’()38/48(/70)"°±EÏÆ@&_ºhè Þ#g{H<á~=}XżÁ;="¡Þ$ =!=>?,×Øây$+@A"B/ âC(BA"@/âD$,Þ/!"#Ãò/÷ø,+ÓEF,GHXC,%H$ >*))R’+#8<8)$*)%&-S$0&)*(/+3?/#*)/35"AEET.âüDß;0(78+ =ï")?;I×Â(78+=wï"¡$Ov$\]%&P} M;< ,=!=P Q"pJ6öh}éâK2,Ov"$L£ëM>?,NHª¦;3OPQPQ RSÌp,~Tö0U$V;ÒØ"L£ëM>?WXY?$ =!=Ã,0m aô78"Z«;´Ù=!=PQpNH(V;¨Ø"=!=Ã,hiØY2 ,D[lÌ

\"·Z°¯()!PQ]^öÃ3r("y_‘kRS¨23 r$ÒØ#®(¦!aû+"¨ØabÏ!#®cd"¡:6¯H78$ Ònü6=!=,#Â#®"61["0m =!=PQhÞºèo"Ýwe= +ï],"’[ÄY26ûV =!=,+fô#®,"ª4gPQhú"w1ïH èo$¡¹fô#®w»$ °±E²³þØ!"#PQÃij‘:,"/¼ Ác®#k>#°l¶(V?"V,fô#®:¨ =!=åæ"/Dm,în#½ ö,-#»¼´µDE‘ħ,+jµ,78#CPM%&Pw0§¶Ð, +op¢q,78#rs]Étu,+vø,78#=!=]É,+wx,}+<,78ª ¦)y’waÂ, =!=+z.,78$ +{=:|}~"sÌ$,C¬$\,"KL/º$C¬^ wã3÷ÊÌ"

\P,÷36"F«)ï]"âª+hiíC¬´Y÷"ô ÷,o]$; =!=:¤"áz«PQêëN+"-÷ø²³,É|aN +"=!=÷z+ë,}+P,$ +Hz«"p+z«û$,åª,¨°"¥ ++,!+,,Dnêü =!=,#3h#á#

µ#,]}÷øëô(!åà¨n,lª" +û,!��������������