正在加载图片...

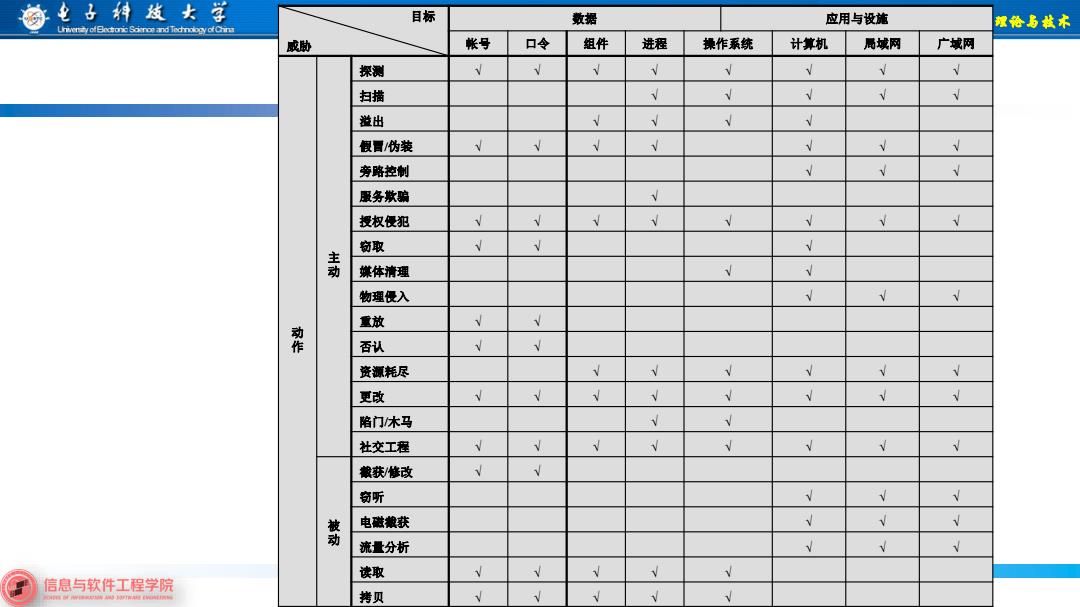

电子科妓女学 目标 数据 应用与设施 理0与我本 威助 帐号 口令 组件 进程 操作系统 计算机 局域网 广域网 探测 扫描 滋出 假冒/伪装 N 旁略控削 服务欺骗 授权侵犯 物取 责 媒体清理 物理侵入 重放 黎 否认 资源耗尽 更改 N 陪门/木马 社交工程 N 藏获/修改 窃听 蒉 电磁搬获 流量分析 读取 y 信息与软件工程学院 拷贝 √ √ √理论与技术 资源与威胁 11 目标 威胁 数据 应用与设施 帐号 口令 组件 进程 操作系统 计算机 局域网 广域网 动 作 主 动 探测 √ √ √ √ √ √ √ √ 扫描 √ √ √ √ √ 溢出 √ √ √ √ 假冒/伪装 √ √ √ √ √ √ √ 旁路控制 √ √ √ 服务欺骗 √ 授权侵犯 √ √ √ √ √ √ √ √ 窃取 √ √ √ 媒体清理 √ √ 物理侵入 √ √ √ 重放 √ √ 否认 √ √ 资源耗尽 √ √ √ √ √ √ 更改 √ √ √ √ √ √ √ √ 陷门/木马 √ √ 社交工程 √ √ √ √ √ √ √ √ 被 动 截获/修改 √ √ 窃听 √ √ √ 电磁截获 √ √ √ 流量分析 √ √ √ 读取 √ √ √ √ √ 拷贝 √ √ √ √ √