正在加载图片...

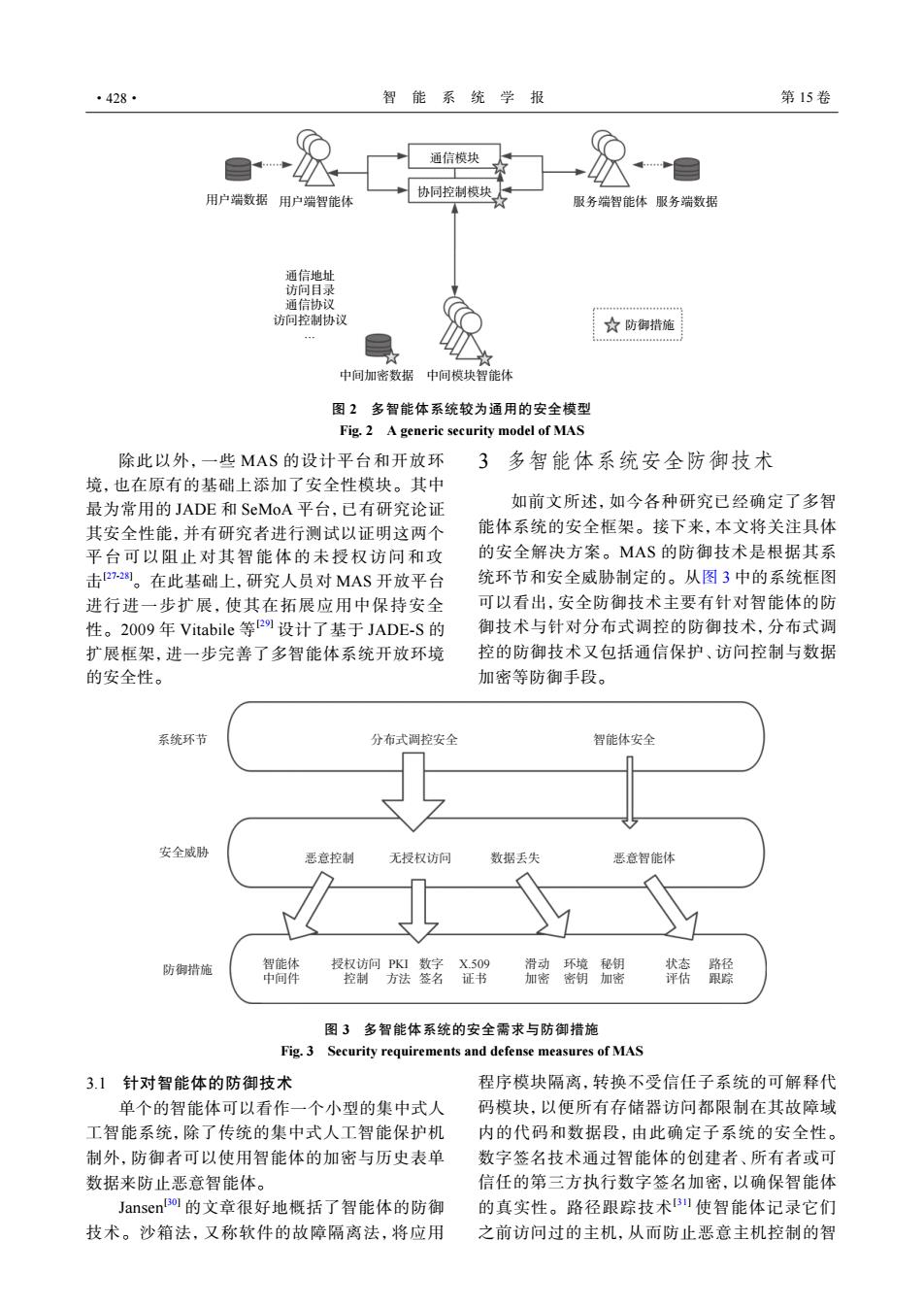

·428· 智能系统学报 第15卷 通信模块 用户端数据用户端智能体 协同控制模块 服务端智能体服务端数据 通信地址 访间目录 通信协议 访问控制协议 ☆防御措施 ★ 中间加密数据中间模块智能体 图2多智能体系统较为通用的安全模型 Fig.2 A generic security model of MAS 除此以外,一些MAS的设计平台和开放环 3多智能体系统安全防御技术 境,也在原有的基础上添加了安全性模块。其中 最为常用的JADE和SeMoA平台,已有研究论证 如前文所述,如今各种研究已经确定了多智 其安全性能,并有研究者进行测试以证明这两个 能体系统的安全框架。接下来,本文将关注具体 平台可以阻止对其智能体的未授权访问和攻 的安全解决方案。MAS的防御技术是根据其系 击22。在此基础上,研究人员对MAS开放平台 统环节和安全威胁制定的。从图3中的系统框图 进行进一步扩展,使其在拓展应用中保持安全 可以看出,安全防御技术主要有针对智能体的防 性。2009年Vitabile等29设计了基于JADE-S的 御技术与针对分布式调控的防御技术,分布式调 扩展框架,进一步完善了多智能体系统开放环境 控的防御技术又包括通信保护、访问控制与数据 的安全性。 加密等防御手段。 系统环节 分布式调控安全 智能体安全 安全威胁 恶意控制 无授权访问 数据丢失 恶意智能体 防御措施 智能体 授权访问PKI数字X.509 滑动环境秘钥 状态 路径 中间件 控制方法签名证书 加密密钥加密 评估跟踪 图3多智能体系统的安全需求与防御措施 Fig.3 Security requirements and defense measures of MAS 3.1针对智能体的防御技术 程序模块隔离,转换不受信任子系统的可解释代 单个的智能体可以看作一个小型的集中式人 码模块,以便所有存储器访问都限制在其故障域 工智能系统,除了传统的集中式人工智能保护机 内的代码和数据段,由此确定子系统的安全性。 制外,防御者可以使用智能体的加密与历史表单 数字签名技术通过智能体的创建者、所有者或可 数据来防止恶意智能体。 信任的第三方执行数字签名加密,以确保智能体 Jansent的文章很好地概括了智能体的防御 的真实性。路径跟踪技术)使智能体记录它们 技术。沙箱法,又称软件的故障隔离法,将应用 之前访问过的主机,从而防止恶意主机控制的智用户端数据 用户端智能体 通信模块 协同控制模块 服务端智能体 服务端数据 防御措施 通信地址 访问目录 通信协议 访问控制协议 … 中间加密数据 中间模块智能体 图 2 多智能体系统较为通用的安全模型 Fig. 2 A generic security model of MAS 除此以外,一些 MAS 的设计平台和开放环 境,也在原有的基础上添加了安全性模块。其中 最为常用的 JADE 和 SeMoA 平台,已有研究论证 其安全性能,并有研究者进行测试以证明这两个 平台可以阻止对其智能体的未授权访问和攻 击 [27-28]。在此基础上,研究人员对 MAS 开放平台 进行进一步扩展,使其在拓展应用中保持安全 性。2009 年 Vitabile 等 [29] 设计了基于 JADE-S 的 扩展框架,进一步完善了多智能体系统开放环境 的安全性。 3 多智能体系统安全防御技术 如前文所述,如今各种研究已经确定了多智 能体系统的安全框架。接下来,本文将关注具体 的安全解决方案。MAS 的防御技术是根据其系 统环节和安全威胁制定的。从图 3 中的系统框图 可以看出,安全防御技术主要有针对智能体的防 御技术与针对分布式调控的防御技术,分布式调 控的防御技术又包括通信保护、访问控制与数据 加密等防御手段。 系统环节 安全威胁 防御措施 分布式调控安全 智能体安全 恶意控制 无授权访问 数据丢失 恶意智能体 智能体 中间件 授权访问 控制 PKI 方法 数字 签名 X.509 证书 滑动 加密 环境 密钥 秘钥 加密 状态 评估 路径 跟踪 图 3 多智能体系统的安全需求与防御措施 Fig. 3 Security requirements and defense measures of MAS 3.1 针对智能体的防御技术 单个的智能体可以看作一个小型的集中式人 工智能系统,除了传统的集中式人工智能保护机 制外,防御者可以使用智能体的加密与历史表单 数据来防止恶意智能体。 Jansen[30] 的文章很好地概括了智能体的防御 技术。沙箱法,又称软件的故障隔离法,将应用 程序模块隔离,转换不受信任子系统的可解释代 码模块,以便所有存储器访问都限制在其故障域 内的代码和数据段,由此确定子系统的安全性。 数字签名技术通过智能体的创建者、所有者或可 信任的第三方执行数字签名加密,以确保智能体 的真实性。路径跟踪技术[31] 使智能体记录它们 之前访问过的主机,从而防止恶意主机控制的智 ·428· 智 能 系 统 学 报 第 15 卷