正在加载图片...

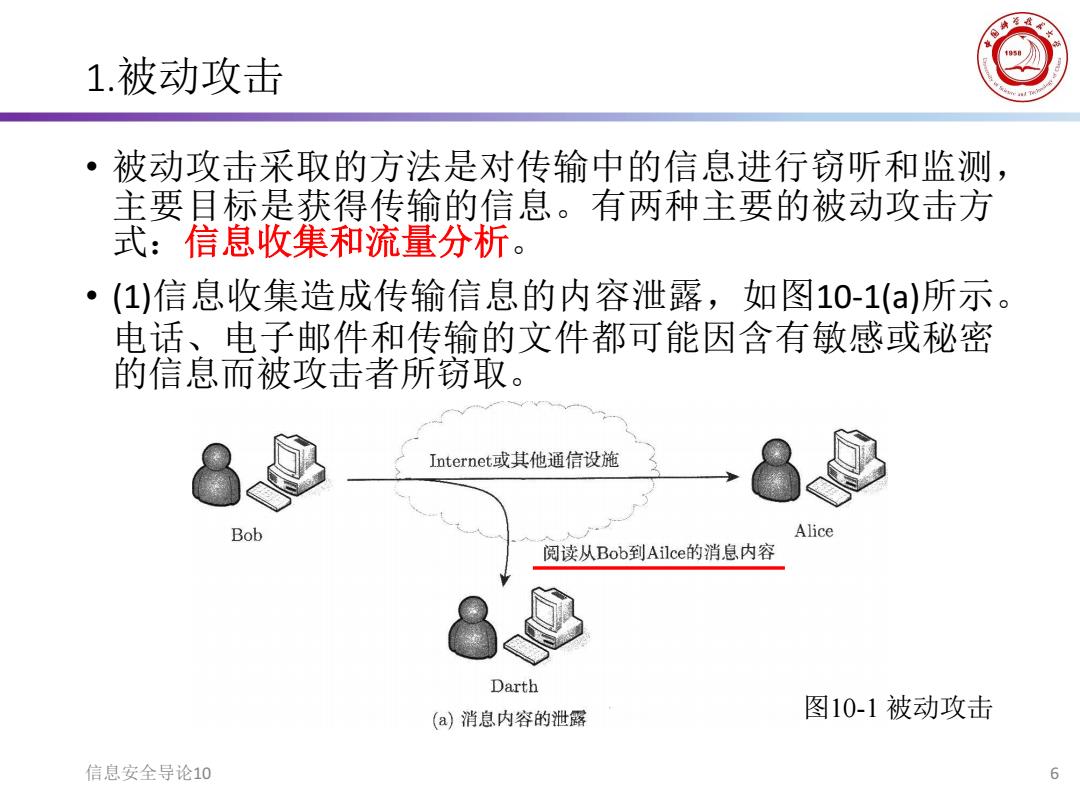

1.被动攻击 被动攻击采取的方法是对传输中的信息进行窃听和监测, 主要目标是获得传输的信息。有两种主要的被动攻击方 式:信息收集和流量分析。 。 1)信息收集造成传输信息的内容泄露,如图10-1(a)所示。 电话、电子邮件和传输的文件都可能因含有敏感或秘密 的信息而被攻击者所窃取。 Internet.或其他通信设施 Bob Alice 阅读从Bob到Ailce的消息内容 Darth (a)消息内容的泄露 图10-1被动攻击 信息安全导论10 61.被动攻击 信息安全导论10 6 • 被动攻击采取的方法是对传输中的信息进行窃听和监测, 主要目标是获得传输的信息。有两种主要的被动攻击方 式:信息收集和流量分析。 • (1)信息收集造成传输信息的内容泄露,如图10-1(a)所示。 电话、电子邮件和传输的文件都可能因含有敏感或秘密 的信息而被攻击者所窃取。 图10-1 被动攻击