正在加载图片...

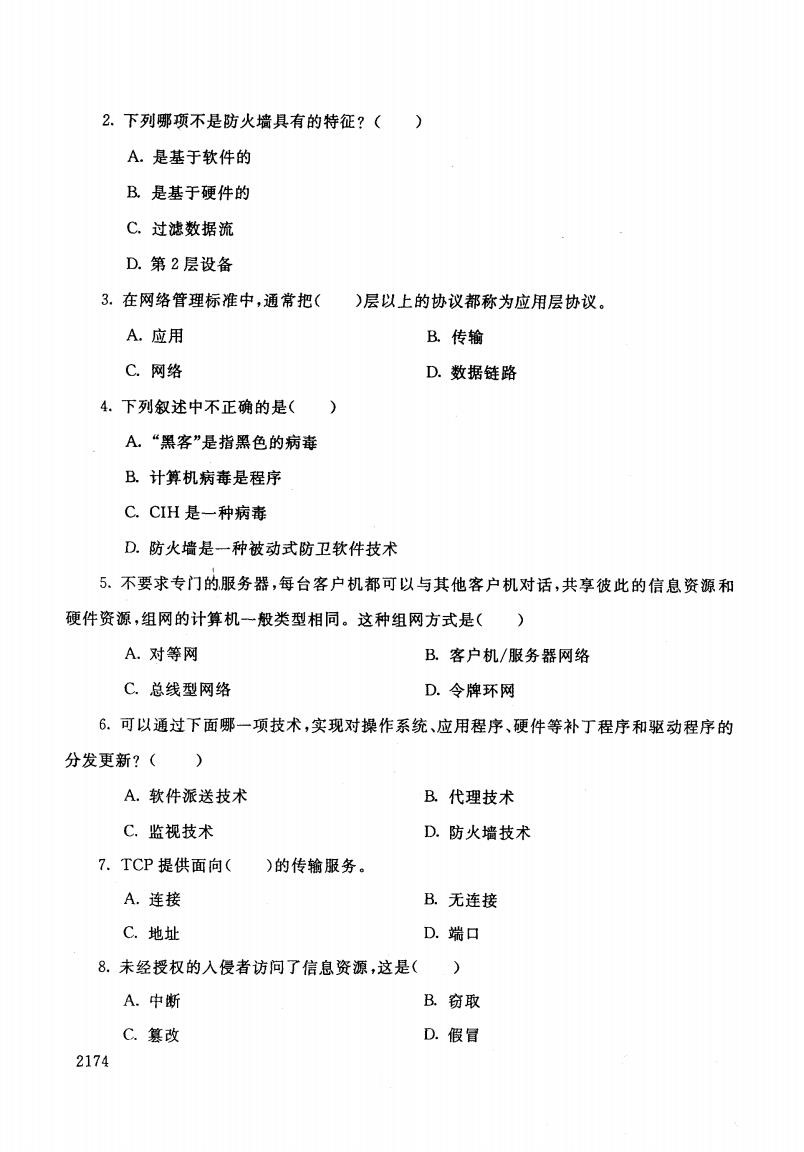

2.下列哪项不是防火墙具有的特征?() A.是基于软件的 B.是基于硬件的 C.过滤数据流 D.第2层设备 3.在网络管理标准中,通常把( )层以上的协议都称为应用层协议。 A.应用 B.传输 C.网络 D.数据链路 4.下列叙述中不正确的是() A.“黑客”是指黑色的病毒 B.计算机病毒是程序 C.CIH是一种病毒 D.防火墙是一种被动式防卫软件技术 5.不要求专门的,服务器,每台客户机都可以与其他客户机对话,共享彼此的信息资源和 硬件资源,组网的计算机一般类型相同。这种组网方式是() A.对等网 B.客户机/服务器网络 C.总线型网络 D.令牌环网 6.可以通过下面哪一项技术,实现对操作系统、应用程序、硬件等补丁程序和驱动程序的 分发更新?( ) A.软件派送技术 B.代理技术 C.监视技术 D.防火墙技术 7.TCP提供面向( )的传输服务。 A.连接 B.无连接 C.地址 D.端口 8.未经授权的入侵者访问了信息资源,这是( A.中断 B.窃取 C.篡改 D.假冒 21742.下列哪项不是防火墙具有的特征?( ) A.是基于软件的 B.是基于硬件的 C.过滤数据流 D.第2层设备 3。在网络管理标准中,通常把( )层以上的协议都称为应用层协议。 A.应用 C.网络 B.传输 D.数据链路 4.下列叙述中不正确的是( ) A.“黑客”是指黑色的病毒 B.计算机病毒是程序 C. CIH是一种病毒 D.防火墙是一种被动式防卫软件技术 5.不要求专门的服务器,每台客户机都可以与其他客户机对话,共享彼此的信息资源和 硬件资源,组网的计算机一般类型相同。这种组网方式是( ) 对等网 总线型网络 B.客户机/服务器网络 D.令牌环 网 6。可以通过下面哪一项技术,实现对操作系统、应用程序、硬件等补丁程序和驱动程序的 分发更新?( ) A.软件派送技术 C.监视技术 B.代理技术 D.防火墙技术 7. TCP提供面向( )的传输服务。 .连接 地址 8.未经授权的入侵者访问了信息资源,这是( A.中断 C.篡改 2174 B.无连接 D.端 口 ) 窃取 假冒