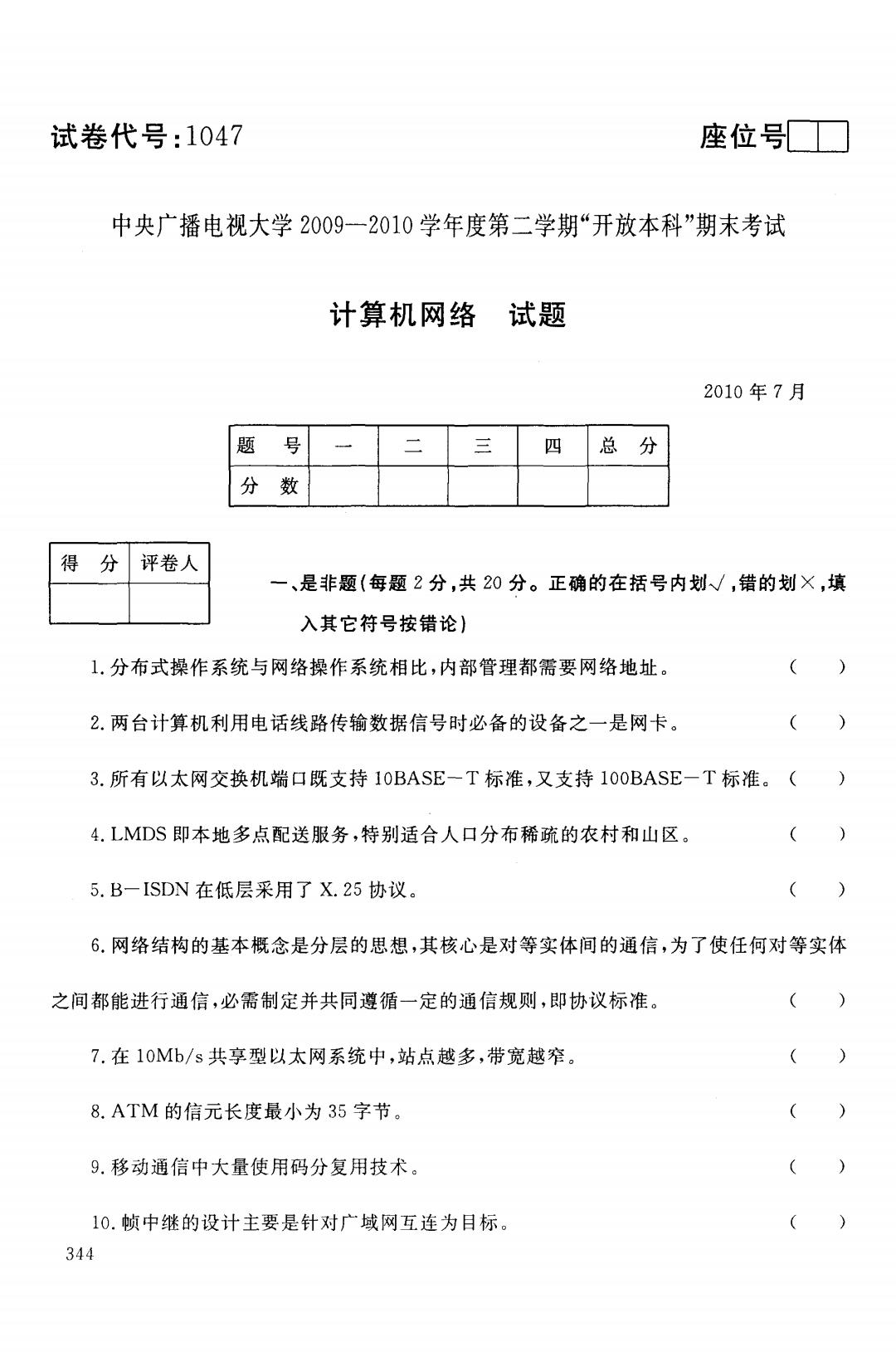

试卷代号:1047 座位T 中央广播电视大学2009一2010学年度第二学期“开放本科”期末考试 计算机网络 试题 2010年7月 题 号 一 二 三 四 总 分 分 数 得 分 评卷人 一、是非题(每题2分,共20分。正确的在括号内划/,错的划×,填 入其它符号按错论) 1.分布式操作系统与网络操作系统相比,内部管理都需要网络地址。 2.两台计算机利用电话线路传输数据信号时必备的设备之一是网卡。 3.所有以太网交换机端口既支持10BASE一T标准,又支持100BASE一T标准。( 4.LMDS即本地多点配送服务,特别适合人口分布稀疏的农村和山区。 5.B-ISDN在低层采用了X.25协议。 6.网络结构的基本概念是分层的思想,其核心是对等实体间的通信,为了使任何对等实体 之间都能进行通信,必需制定并共同遵循一定的通信规则,即协议标准。 7.在10Mb/s共享型以太网系统中,站点越多,带宽越窄。 8.ATM的信元长度最小为35字节。 9.移动通信中大量使用码分复用技术。 10.帧中继的设计主要是针对广域网互连为目标。 344

试卷代号 0 4 座位号 中央广播电视大学 0 0 2010 学年 学期 本科 期末考 计算机网络试题 2010 年7 总分 分数 得分|评卷人 一、是非题(每题 2分,共 0分。正确的在括号内划.J ,错的划 X,填 入其它符号按错论) 1.分布式操作系统与网络操作系统相比,内部管理都需要网络地址。( ) 2. 算机 路传输数 号 时 ) 3. 换机端 支持 0 0 标准 ) 4. LMDS 多点 农村 ) 5. B-ISDN 在低层采 了X.25 ) 6. 络结 基本概念是分 思想 核心是对等 间 的 任何对等 之间都能进行通信,必需制定并共同遵循一定的通信规则,即协议标准 () 7. 带宽 ) 8. ATM 的 信元长度 3 5 字节 ) 9. 大量 码分 ) 10. 要 是针对 连 为 ) 344

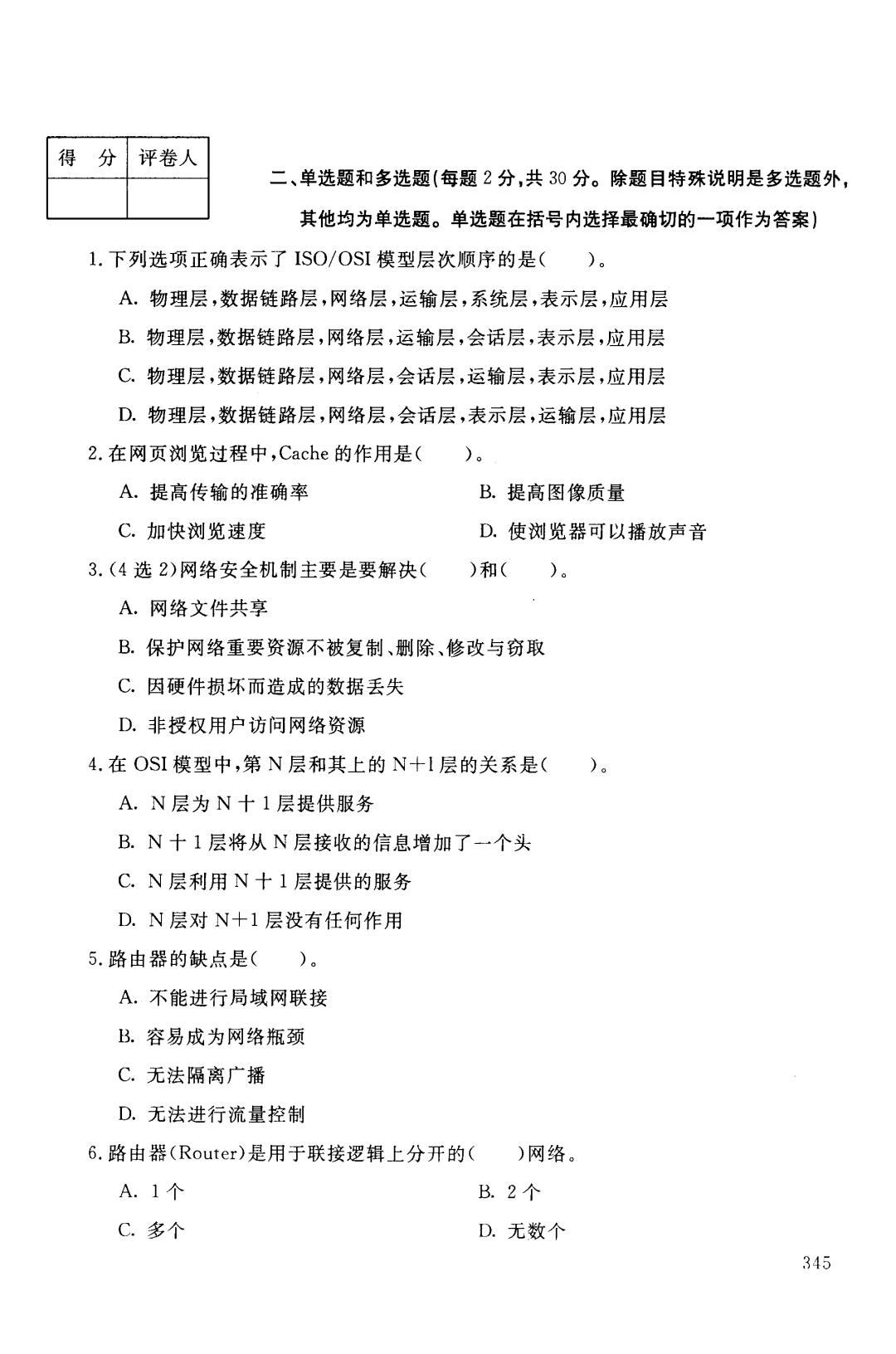

得分 评卷人 二、单选题和多选题(每题2分,共30分。除题目特殊说明是多选题外, 其他均为单选题。单选题在括号内选择最确切的一项作为答案) 1.下列选项正确表示了ISO/OSI模型层次顺序的是()。 A.物理层,数据链路层,网络层,运输层,系统层,表示层,应用层 B.物理层,数据链路层,网络层,运输层,会话层,表示层,应用层 C.物理层,数据链路层,网络层,会话层,运输层,表示层,应用层 D.物理层,数据链路层,网络层,会话层,表示层,运输层,应用层 2.在网页浏览过程中,Cache的作用是()。 A.提高传输的准确率 B.提高图像质量 C.加快浏览速度 D.使浏览器可以播放声音 3.(4选2)网络安全机制主要是要解决( )和()。 A.网络文件共享 B.保护网络重要资源不被复制、删除、修改与窃取 C.因硬件损坏而造成的数据丢失 D.非授权用户访问网络资源 4.在OSI模型中,第N层和其上的N十1层的关系是()。 A.N层为N十1层提供服务 B.N十1层将从N层接收的信息增加了一个头 C.N层利用N十1层提供的服务 D.N层对N+1层没有任何作用 5.路由器的缺点是()。 A.不能进行局域网联接 B.容易成为网络瓶颈 C.无法隔离广播 D.无法进行流量控制 6.路由器(Router)是用于联接逻辑上分开的( )网络。 A.1个 B.2个 C.多个 D.无数个 345

得分|评卷人 二、单选题和多选题(每题 2分,共 0分。除题目特殊说明是多选题外, 其他均为单选题。单选题在括号内选择最确切的一项作为答案) 1.下列选项正确表示了 I模型层次顺序的是( )。 A. 链路 络层 示层 用层 B. 据链路 运输层 会话 示层 C. 链路 络层 表示 D. 据链 表示层 运输 用层 2. 页浏览过程 ,Cache )。 A. 率B. 质量 c.加快浏览速度 .使浏览器可以播放声音 3. (4 选2) )和( )。 A. 络文件 B. 重要 源不被复 删 除 C. 硬件损坏 造成 数据 D. 问 网 资源 4. 在OSI 第N 的N )。 A. 为N 十l 层提供服务 B. 十1 从N 层接 息增 加 C. 层利用N 十l 提供 D. 对N+l 层没 何作 5. )。 A. 进行 联接 B.容易成为网络瓶颈 c.无法隔离广播 D. 无法进行流量控 6. 器(Router) )网络。 A. B. c.多个 .元数个 j4::J

7.局域网常用的拓扑结构有总线、环型、星型3种,以下关于这3种拓扑结构说法错误的 是(). A.总线网可靠性高、扩充性能好、通信电缆长度短、成本低,但当网上站点较多时会因 数据冲突增多而使效率降低 B.环型网控制简单、信道利用率高、通信电缆长度短、对节点接口和传输的要求较低, 但存在数据冲突问题 C.星型网结构简单、实现容易、信息延迟确定,但通信电缆总长度长、传输媒体不能共享 D.选用何种拓扑结构,首先要考虑采用何种媒体访问控制方法,其次要考虑性能、可 靠性、成本、扩充性、实现难易以及传输媒体的长度等因素 8.利用载波信号频率的不同,实现电路复用的方法有()。 A.FDM B.BDM C.TDM D.ASK 9.下列IP地址中属于组播地址的是(。 A.10000001.01010000.11001100.10100000 B.00101111.00100000.10000000.11110000 C.11100000.10100000.01100000.00010000 D.11000000.00010001.10001000.10001110 10.下列属于10Base一T中网卡与集线器之间双绞线接法的是()。 A.1-1,2-2,3-3,6-6 6.1-3,2-6,3-1,6-2 C.1-2,2-1,3-6,6-3 D.1-6,2-3,3-2,6-1 11.某C类网段中子网掩码为255.255.255.224,下列( )属于独立的网段。 A.202.13.129.175 B.202.13.129.143 C.202.13.129.136 D.202.13.129.129 12.在局域网中使用两种传输技术:基带和宽带。基带传输是指()。 A.能够采用FDM,传输是双向的 B.能够采用FDM,传输是单向的 C.不能够采用FDM,传输是双向的 D.不能够采用FDM,传输是单向的 346

7. 拓扑 构有 型3 这3 种 拓 扑 说法错 是( )。 A.总线网可靠性高、扩充性能好、通信电缆长度短、戚本低,但当网上站点较多时会因 数据冲突增多而使效率降低 B.环型网控制简单、信道利用率高、通信电缆长度短、对节点接口和传输的要求较低, 但存在数据冲突问题 构简 现容 息延 长度 传输 D. 种拓扑 先要 采用 体访 其次 考 虑性 能 靠性、成本、扩充性、实现难易以及传输媒体的长度等因素 8. 用 载波信 方法 )。 A. FD C. TD 9. 列IP 地址 属 于组播 B. BD D. ASK A. 10000001.01010000.11001100.10100000 B. 00101111.00100000.10000000.11110000 C. 11100000.10100000.01100000.00010000 D. 11000000.00010001. 10001000. 10001110 10. 于10Base-T 双绞线 )。 , A. 1- 1, 2- 2, 3- 3, 6- 6 C. 1-2 ,2-1 ,3-6 ,6-3 b. 1-3 ,2-6 ,3-1,6-2 D. 1- 6, 2- 3 , 3- 2, 6-1 1 1. 某C 掩码为255.255.255.224 )属于独立的网段。 A. 202. 13. 129. 175 B. 202. 13. 129. 143 C. 202. 13. 129. 136 D. 202. 13. 129. 129 12. 在局域 用两 输技 基带 宽带 带传 是指 )。 A. 能够采用FDM B. 能够采用FDM c.不能够采用 M,传输是双向的 D. 不能够 用FDM 传输是 346

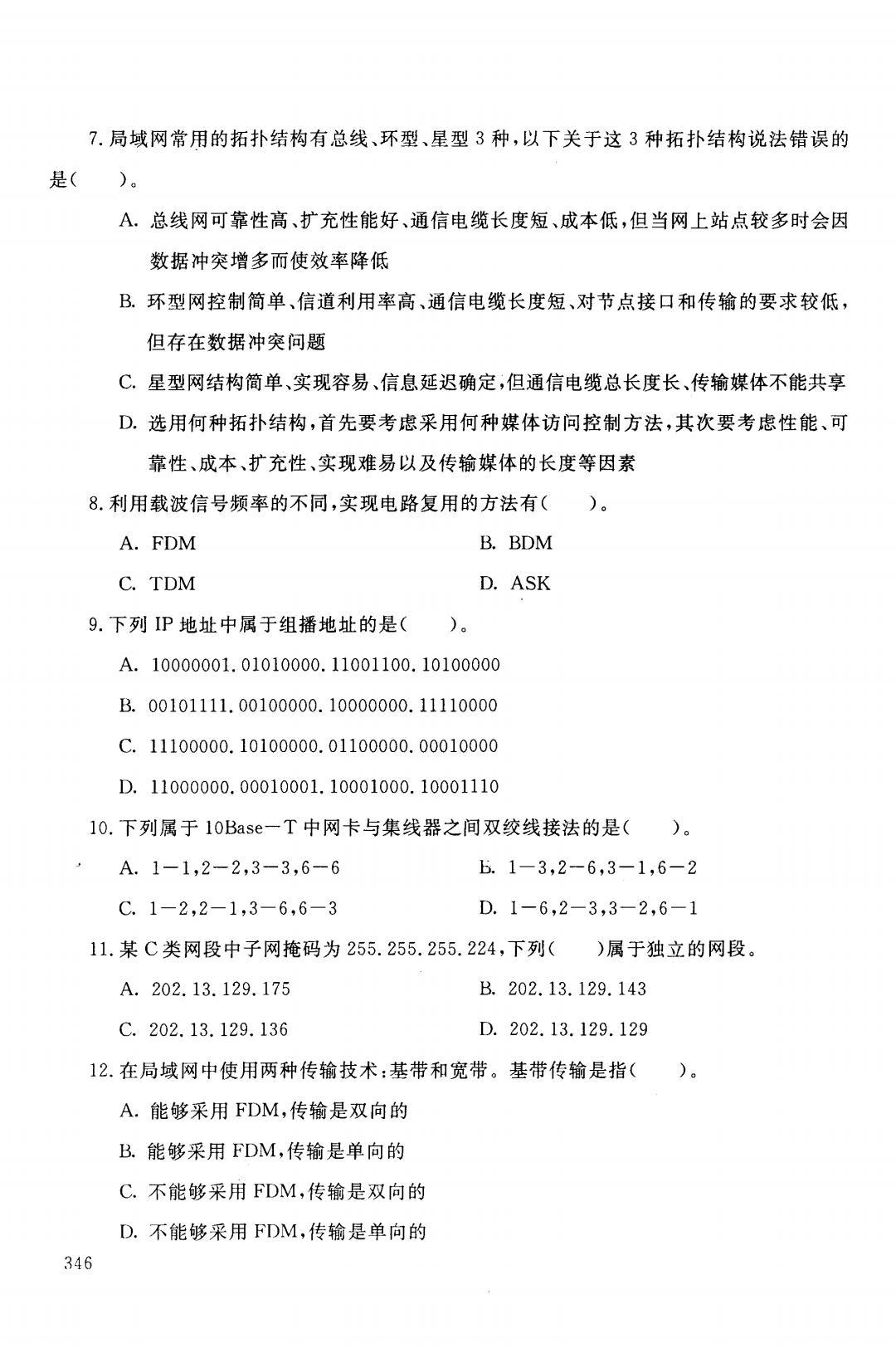

13.(4选2)计算机网络的安全目标要求网络保证其信息系统资源的完整性、准确性和有 限的传播范围,还必须保障网络信息的()、( ),以及网络服务的保密性。 A.保密性 B.可选择性 C.可用性 D.审查性 14.从网络安全的角度看,当你收到陌生电子邮件时,处理其中附件的正确态度应该是()。 A.暂时先保存它,日后打开 B.立即打开运行 C.删除它 D.先用反病毒软件进行检测再作决定 15.未经授权的人侵者访问了信息资源,这种现象被称为()。 A.中断 B.窃取 C.篡改 D.假冒 得 分 评卷人 三、填充题(每空2分,共20分) 1.概念分类:下表中右边有一组概念,左边是这些概念的分类,请给右边的分类号填上对 应概念的分类号。 分类号 概念 分类号 分类 A 网络传输技术 模拟信号 点到点网络 B 信号传输类型 数字信号 广播式网络 2.以下表格右边是常用的网络设备,请根据表格左边的层次编号,给右边设备使用的层 次填写对应的层次编号。 层次编号 网络层次 层次编号 网络设备 网桥 A 物理层 路由器 集线器 B 链路层 第三层交换机 中继器 网络层 交换机 347

13. (4 选2) 算机 要求 资 源 和 有 限的传播范围,还必须保障网络信息的( )、( ) ,以及网络服务的保密性。 A.保密性 .可选择性 c.可用性 .审查性 14. 络安 度看 你收到陌 理其 附件 度应 )。 A. 保存 开B. 开运 c.删除它 .先用反病毒软件进行检测再作决定 15. 入侵 息 资源 现象被称 )。 A. 断B. c.篡改 得分|评卷人 三、填充题(每空 2分,共 0分) 1.概念分类:下表中右边有一组概念,左边是这些概念的分类,请给右边的分类号填上对 应概念的分类号。 分类号 概今,巳,、 分类号 分类 A 网络传输技术 模拟信号 点到点网络 B 信号传输类型 数字信号 广播式网络 2. 格右边是常用 据 表 格左边 层 次 次填写对应的层次编号。 层次编号 网络层次 层次编号 网络设备 A 物理层 网桥 路由器 B 链路层 集线器 第三层交换机 C 网络层 中继器 交换机 347

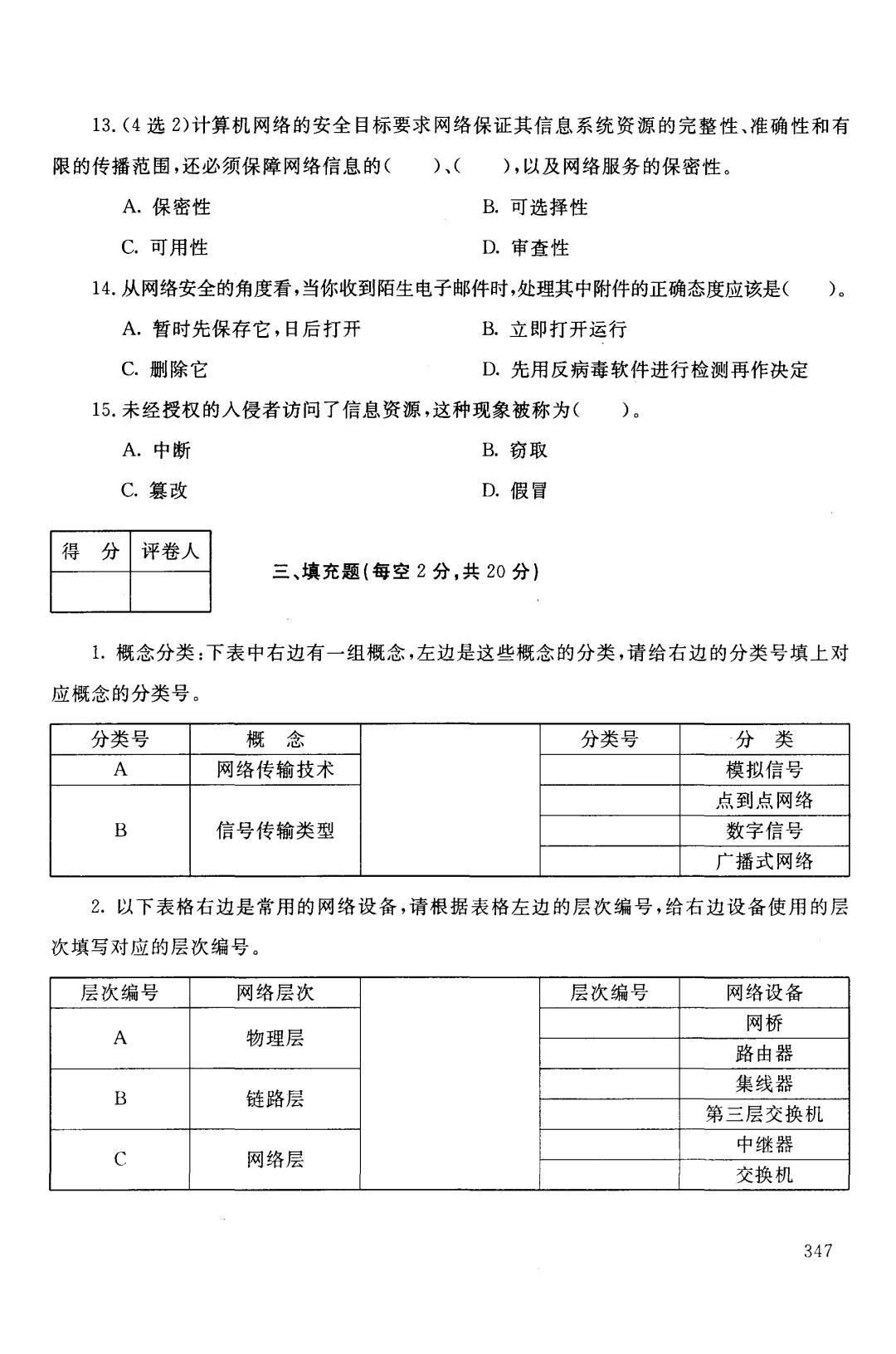

得 分 评卷人 四、简答题(每小题10分,共30分) 1.同步通信与异步通信有何不同? 2.简述什么是网络协议,它在网络中的作用是什么? 3.经典加密方法主要使用了哪些加密技术? 348

得分|评卷人 四、简答题(每小题 1.同步通信与异步通信有何不同? 2. 它在 3. 加密方法 要使 348

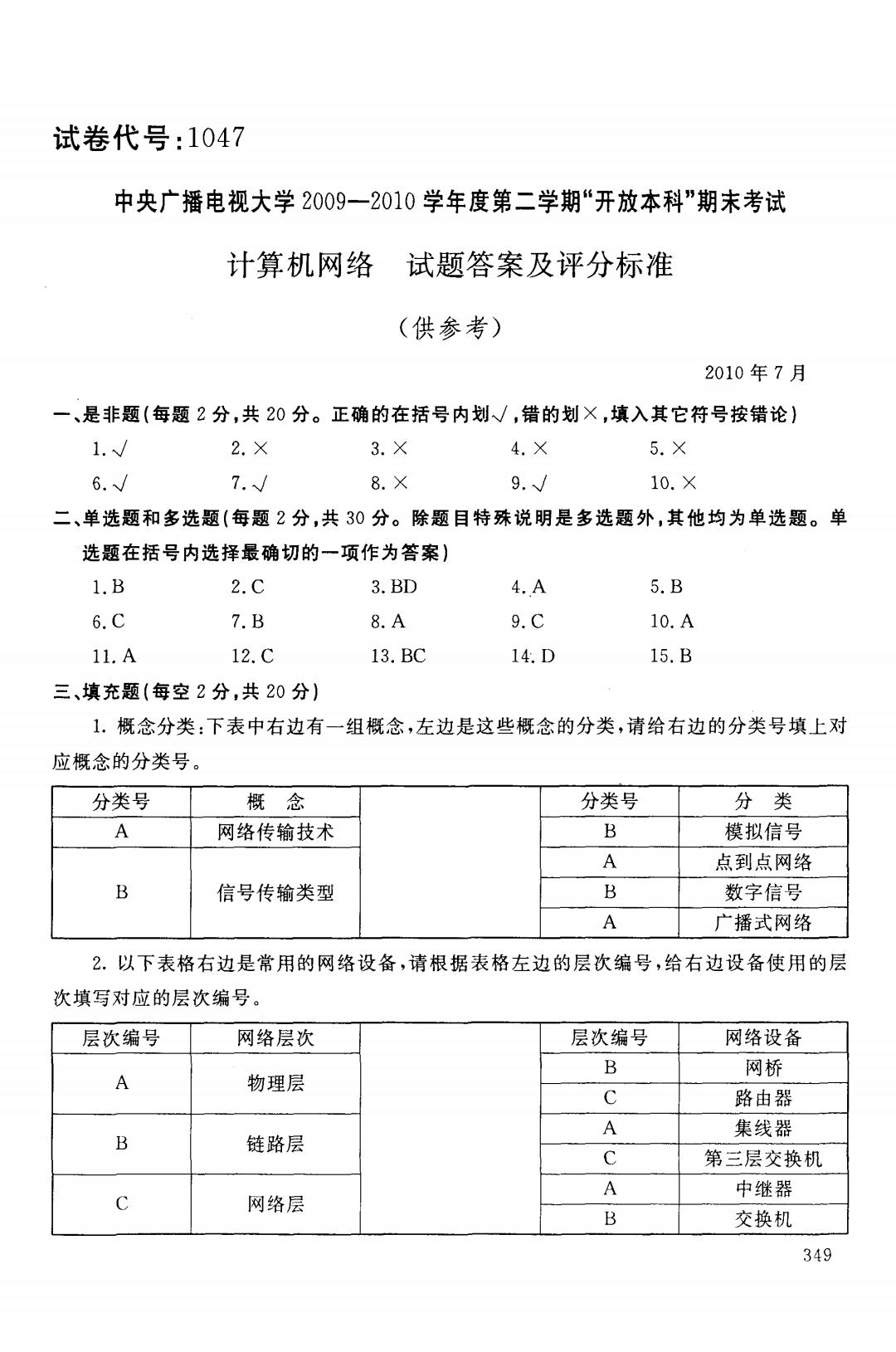

试卷代号:1047 中央广播电视大学2009一2010学年度第二学期“开放本科”期末考试 计算机网络 试题答案及评分标准 (供参考) 2010年7月 一、是非题(每题2分,共20分。正确的在括号内划/,错的划×,填入其它符号按错论) 1./ 2.× 3.× 4.× 5.× 6./ 7./ 8.× 9./ 10.× 二、单选题和多选题(每题2分,共30分。除题目特殊说明是多选题外,其他均为单选题。单 选题在括号内选择最确切的一项作为答案) 1.B 2.C 3.BD 4.A 5.B 6.C 7.B 8.A 9.C 10.A 11.A 12.C 13.BC 14.D 15.B 三、填充题(每空2分,共20分) 1.概念分类:下表中右边有一组概念,左边是这些概念的分类,请给右边的分类号填上对 应概念的分类号。 分类号 概念 分类号 分类 A 网络传输技术 B 模拟信号 A 点到点网络 B 信号传输类型 B 数字信号 A 广播式网络 2.以下表格右边是常用的网络设备,请根据表格左边的层次编号,给右边设备使用的层 次填写对应的层次编号。 层次编号 网络层次 层次编号 网络设备 B 网桥 A 物理层 C 路由器 A 集线器 B 链路层 C 第三层交换机 A 中继器 C 网络层 B 交换机 349

试卷代号 中央广播电视大学 2010 末考 计算机网络试题答案及评分标准 (供参考) 2010 年7 一、是非题{每题 2分,共 0分。正确的在括号内划飞/ ,错的划 X,填入其它符号按错论) 1. .J 2. X 3. X 4. X 5. X 6. .J 7. .J 8. X 9. .J 10. X 二、单选题和多选题(每题 2分,共 0分。除题目特殊说明是多选题外,其他均为单选题。单 选题在括号内选择最确切的一项作为答案) I. B 6. e 11. A 2. e 7. B 12. e 3. BD 8. A 13. Be 4. A 9. e 14. D 5. B 10. A 15. B 三、填充题(每空 2分,共 0分) 1.概念分类:下表中右边有一组概念,左边是这些概念的分类,请给右边的分类号填上对 应概念的分类号。 分类号 概念 分类号 分类 A 网络传输技术 B 模拟信号 A 点到点网络 B 信号传输类型 B 数字信号 A 广播式网络 2. 边是 根据 表 左边 给 右 次填写对应的层次编号。 层次编号 网络层次 层次编号 网络设备 B 网桥 A 物理层 C 路由器 A 集线器 B 链路层 C 第兰层交换机 A 中继器 C 网络层 B 交换机 349

四、简答题(每小题10分,共30分)》 1.同步通信与异步通信有何不同? 答:在同步通信传送时,发送方和接收方将整个字符组作为一个单位传送,数据传输的效 率高。一般用在高速传输数据的系统中。异步通信方式实现比较容易,因为每个字符都加上 了同步信息,计时时钟的漂移不会产生大的积累,但每个字符需要多占2一3位的开销,适用于 低速终端设备。由于这种方式的字符发送是独立的,所以也称为面向字符的异步传输方式。 2.简述什么是网络协议,它在网络中的作用是什么? 答:为进行网络中的数据交换而建立的规则、标准或约定称为网络协议。在计算机网络中 要做到有条不紊地交换数据,就必须遵守网络协议。这些协议明确规定交换数据的格式以及 有关的同步问题。 3.经典加密方法主要使用了哪些加密技术? 答:经典加密方法主要使用了3种加密技术: (1)替换加密:用一个字母替换另一个字母。这种方法保留了明文的顺序,可根据自然语 言的统计特性(例如字母出现的频率)破译。 (2)换位加密:按照一定的规律重排字母的顺序。 (3)一次性填充:把明文变为比特串,选择一个等长的随机比特串作为密钥,对二者进行按 位异或。 350

四、简答题(每小题 0分,共 0分) 1.同步通信与异步通信有何不同? 答:在同步通信传送时,发送方和接收方将整个字符组作为一个单位传送,数据传输的效 率高。一般用在高速传输数据的系统中。异步通信方式实现比较容易,因为每个字符都加上 了同步信息,计时时钟的漂移不会产生大的积累,但每个字符需要多占 3位的开销,适用于 低速终端设备。由于这种方式的字符发送是独立的,所以也称为面向字符的异步传输方式。 2. 协议 它在 是什 答:为进行网络中的数据交换而建立的规则、标准或约定称为网络协议。在计算机网络中 要做到有条不紊地交换数据,就必须遵守网络协议。这些协议明确规定交换数据的格式以及 有关的同步问题。 3. 加密 主要 加 密技术 答:经典加密方法主要使用了 3种加密技术: (1)替换加密:用一个字母替换另一个字母。这种方法保留了明文的顺序,可根据自然语 言的统计特性(例如字母出现的频率)破译。 (2) 位加 规律重排 (3) 一次性 文变 等长 进行 位异或。 350